Active Directory Szójegyzék-kifejezések és alapfogalmak

ebben a bejegyzésben felsorolom és elmagyarázom az Active Directory és a kapcsolódó technológiák leggyakrabban használt terminológiáját.

Ha még nem ismeri az Active Directory-t, ez nagyszerű forrás lesz az Active Directory alapjainak és alapvető fogalmainak megismeréséhez.

a kifejezéseket különböző szakaszokba csoportosítottam, hogy megkönnyítsem a megértést és a hivatkozást. Néhány téma nagyon technikai jellegű lehet, rövid és könnyen érthető terminológiát adtam. Ezután további forrásokat biztosítok az egyes szakaszok végén, ha többet szeretne megtudni.

Tartalomjegyzék:

- Active Directory alapjai – itt kezdődik

- Active Directory szolgáltatások

- Active Directory DNS

- Active Directory replikáció

- Active Directory biztonság (hitelesítés, biztonsági protokollok, engedélyek)

- Active Directory felügyeleti Konzolok

- DHCP

- Csoportházirend

Active Directory alapjai

ezek olyan alapfogalmak, amelyekkel tisztában kell lennie, amikor a rendszer Active Directory kezelése.

Active Directory

Az Active Directory egy címtárszolgáltatás, amely központosítja a felhasználók, számítógépek és más objektumok kezelését a hálózaton belül. Elsődleges feladata a felhasználók és számítógépek hitelesítése és engedélyezése egy windows tartományban. Például, amikor egy felhasználó bejelentkezik a tartomány egyik számítógépébe, ellenőrzi a fiók ellenőrzéséhez beküldött felhasználónevet és jelszót. Ha ez egy érvényes felhasználónév és jelszó, akkor a felhasználó hitelesítésre kerül, és bejelentkezik a számítógépbe.

ne tévessze össze a következő három kifejezéssel, amelyek mind az Active Directoryra utalnak.

- AD-ez csak az Active Directory rövidítése

- AD DS – ez egy olyan kiszolgáló, amely az Active Directory tartományi szolgáltatások szerepét futtatja

- tartományvezérlő – ez egy olyan kiszolgáló is, amely az Active Directory tartományi szolgáltatás szerepét futtatja. Feladatátvételi okokból ajánlott több tartományvezérlő használata.

Active Directory Web Services (ADWS)

tartomány

a tartomány az Active Directory tárolóinak és objektumainak logikai felépítése. A tartomány a következő összetevőket tartalmazza:

- hierarchikus struktúra felhasználók, csoportok, számítógépek és egyéb objektumok számára

- biztonsági szolgáltatások, amelyek hitelesítést és engedélyt biztosítanak a tartomány erőforrásainak és más tartományoknak

- a felhasználókra és számítógépekre alkalmazott házirendek

- a tartomány azonosítására szolgáló DNS-név. Amikor egy tartomány részét képező számítógépre jelentkezik be, akkor a DNS-tartománynévbe jelentkezik be. Saját DNS domain ad.activedirectorypro.com, így azonosítják a domainemet.

tartományfa

amikor gyermektartományt ad hozzá egy szülőtartományhoz, létrehoz egy úgynevezett tartományfát. A tartományfa csak egy hierarchikus módon összekapcsolt tartományok sorozata, amelyek ugyanazt a DNS-névteret használják. Ha activedirectorypro.com az volt, hogy adjunk egy domain nevű képzés, vagy videókat ez lenne a neve training.activedirectorypro.com és videos.activedirectorypro.com. Ezek a tartományok ugyanannak a tartományfának a részei, és a szülő-és gyermektartományok között automatikusan létrejön egy bizalom.

funkcionális szintek

erdő

az erdő domain fák gyűjteménye. A tartományfa közös sémával és konfigurációs tárolóval rendelkezik. A tartományfa egy tranzitív bizalom révén kapcsolódik össze. Amikor először telepíti az Active Directory-t, és létrehoz egy tartományt, akkor egy erdőt is létrehoz.

FQDN-teljesen minősített Domain név

FSMO

a tartományvezérlőnek több funkciója van, amelyeket FSMO szerepeknek neveznek. Ezek a szerepkörök mind telepítve vannak az új erdő első tartományvezérlőjén, a szerepköröket több DCs-re is áthelyezheti, hogy segítse a teljesítményt és a feladatátvételt.

-

Schema Master – a schema master egy erdőre kiterjedő szerepkör, amely kezeli az Active Directory séma összes módosítását.

-

Domain Naming Master – ez egy erdőre kiterjedő szerep, amely a domain nevek mestere. Kezeli a névteret, és hozzáadja a domain nevek eltávolítását.

-

PDC emulátor – ez a szerepkör kezeli a jelszóváltoztatásokat, a felhasználói kizárásokat, a csoportházirendet, és az időszerver az ügyfelek számára.

-

RID Master – Ez a szerepkör felelős a tartományon belüli összes DC-től érkező rid pool-kérelmek feldolgozásáért. Amikor olyan objektumokat hoznak létre, mint a felhasználók és a számítógépek, egyedi SID-t és relatív azonosítót (rid) kapnak. A RID mester szerep biztosítja, hogy az objektumok ne ugyanazt a Sid-et és RIDs-t kapják.

-

Infrastructure master-ez egy olyan tartományszintű szerepkör, amelyet más tartományokban lévő objektumok hivatkozására használnak. Ha az A tartományból származó felhasználók a B tartomány egyik biztonsági csoportjának tagjai, akkor az infrastruktúra fő szerepkört használják a megfelelő tartományban lévő fiókok hivatkozására.

objektumok

Az Active Directory használatakor elsősorban objektumokkal fog dolgozni. Az objektumokat olyan attribútumok csoportjaként definiáljuk, amelyek egy erőforrást képviselnek a tartományban. Ezekhez az objektumokhoz egyedi biztonsági azonosító (Sid) van rendelve, amelyet arra használnak, hogy az objektum hozzáférést biztosítson vagy megtagadjon a tartomány erőforrásaihoz. Az Active Directory új tartományában létrehozott alapértelmezett objektumtípusok a következők:

- szervezeti egység (Ou) – az OU egy konténerobjektum, amely ugyanazon tartomány különböző objektumait tartalmazhatja. Az OUs-t a felhasználói fiókok, névjegyek, számítógépek és csoportok tárolására és rendezésére használja. Csoportházirend-objektumokat is összekapcsolhat egy OU-val.

- felhasználók-a Felhasználói fiókok elsősorban a felhasználókhoz vannak hozzárendelve, hogy hozzáférjenek a tartományi erőforrásokhoz. Használhatók programok vagy rendszerszolgáltatások futtatására is.

- számítógép-ez egyszerűen egy számítógép, amely csatlakozik a tartományhoz.

- csoportok – kétféle objektum létezik, a biztonsági csoport és a terjesztési csoport. A biztonsági csoport olyan felhasználói fiókok csoportosítása, amelyek felhasználhatók az erőforrásokhoz való hozzáférés biztosítására. A terjesztési csoportokat az e-mail terjesztési listákhoz használják.

- kapcsolatok-a névjegyet e-mail célokra használják. Nem tud bejelentkezni a tartományba névjegyként, és nem használható az engedélyek biztosítására.

- megosztott mappa – Ha megosztott mappát tesz közzé az Active Directoryban, az létrehoz egy objektumot. A megosztott mappák hirdetésbe való közzététele megkönnyíti a felhasználók számára a megosztott fájlok és mappák megtalálását a tartományon belül.

- Nyomtató megosztása – a megosztott mappákhoz hasonlóan nyomtatókat is közzétehet az Active Directory-ban. Ez megkönnyíti a felhasználók számára a nyomtatók megtalálását és használatát a tartományban.

LDAP (Lightweight Directory Access Protocol)

globális katalógus (GC)

a globális katalóguskiszolgáló az összes objektum teljes másolatát tartalmazza, és az egész erdőre kiterjedő keresések végrehajtására szolgál. Alapértelmezés szerint a tartomány első tartományvezérlője GC-kiszolgálónak van kijelölve, a teljesítmény javítása érdekében ajánlott, hogy minden webhelyhez legalább egy GC-kiszolgáló legyen.

Jet Database Engine

Az Active Directory adatbázis a Microsoft Jet Blue engine-jén alapul, és az Extensible Storage Engine-t (ese) használja az adatok kezeléséhez. Az adatbázis egyetlen NTDS nevű fájl.dit, alapértelmezés szerint a %SYSTEMROOT%\NTDS mappában és minden tartományvezérlőben tárolódik.

Lomtár

Az Active Directory Lomtár lehetővé teszi a rendszergazdák számára a törölt elemek egyszerű helyreállítását, ez alapértelmezés szerint nincs engedélyezve. Hogyan lehet engedélyezni a Lomtár lépésről lépésre útmutató.

csak olvasható tartományvezérlő (RODC)

a RODC-kiszolgálók az Active Directory adatbázisának csak olvasható másolatát tárolják, és nem engedélyezik az AD módosítását. Elsődleges célja a gyenge fizikai biztonsággal rendelkező fióktelepek és helyek biztosítása.

séma

Az Active Directory séma minden olyan objektumosztályt meghatároz, amely létrehozható és használható egy Active Directory-erdőben. Ezenkívül meghatároz minden olyan attribútumot, amely egy objektumban létezhet. Más szavakkal, ez egy terv arról, hogy az adatok hogyan tárolhatók az Active Directory-ban. Például egy felhasználói fiók a felhasználói osztály példánya, attribútumokat használ az adott objektumra vonatkozó információk tárolására és megadására. A számítógépes fiók egy osztály másik példánya, amelyet az attribútumok is meghatároznak.

sok osztály és attribútum van, kivéve, ha a programozás vagy a speciális probléma elhárítása nem szükséges mindent tudni a sémáról.

SYSVOL

a sysvol egy nagyon fontos mappa, amelyet minden tartományvezérlőn megosztanak. Az alapértelmezett hely a %SYSTEMROOT% \ SYSVOL \ sysvol, amely a következőkből áll:

- csoportházirend-objektumok

- mappák

- szkriptek

- csatlakozási pontok

sírkő

a sírkő egy törölt objektum az AD-ből, amelyet nem távolítottak el az adatbázisból, az objektum technikailag egy ideig az adatbázisban marad. Ebben az időszakban az objektum visszaállítható.

Objektumnév attribútumok

az alábbiakban bemutatunk néhány fontos attribútumot, amelyeket ismernie kell az Active Directory használatakor.

- userPrincipalName (UPN) – ez egy általános bejelentkezési név, amely e-mail cím formátumban van. Egy UPN így néz ki, [email protected], egy UPN használható a Windows tartományba való bejelentkezéshez.

- objectGUID – ez az attribútum egy felhasználói fiók egyedi azonosítására szolgál. Még akkor is, ha a fiókot átnevezik vagy áthelyezik, az objectGUID soha nem változik.

- sAmAccountName-ez az attribútum felhasználó a tartományba történő fiókbejelentkezésekhez. Ez volt az elsődleges eszköz a régebbi Windows verziók tartományába való bejelentkezéshez, továbbra is használható a Windows modern verzióiban.

- objectSID – ez az attribútum a felhasználó biztonsági azonosítója (Sid). Az SID-t a kiszolgáló használja a felhasználó azonosítására, a csoport tagságát pedig a Felhasználók hozzáférésének engedélyezésére a tartományi erőforrásokhoz.

- sIDHistory – ez az attribútum a felhasználói objektum korábbi SIDs-jét tartalmazza. Erre csak akkor van szükség, ha a felhasználó egy másik tartományba költözött.

- relatív megkülönböztetett név (RDN) – az RDN a megkülönböztetett név első összetevője. Ez az objektum neve az Active Directory – ban az AD

- megkülönböztetett név (DN) hierarchikus struktúrájában való helyéhez viszonyítva-a DN attribútum objektumokat keres a könyvtárban. Ezt az attribútumot a szolgáltatások és az alkalmazások gyakran használják objektumok keresésére az Active Directoryban. a DN a következő összetevőkből áll:

- CN – common name

- OU – szervezeti egység

- DC – domain összetevő

csoportok

a csoportok a felhasználói fiókok, a számítógép és a kapcsolattartó objektumok felügyeleti egységekbe történő gyűjtésére szolgálnak. A Csoportok létrehozása megkönnyíti az erőforrások engedélyeinek ellenőrzését és az erőforrások, például nyomtatók és mappák hozzárendelését. Kétféle csoport létezik

- disztribúció-a disztribúciós csoportokat az e-mail alkalmazások használják.

- biztonság-a biztonsági csoportok olyan fiókok csoportja, amelyek segítségével könnyen hozzárendelhetők egy erőforráshoz vagy engedélyeket kérhetnek. Például, ha le akartam zárni egy mappát a HR osztály számára, akkor csak egy biztonsági csoportba helyezhettem az összes alkalmazottat, és alkalmazhattam a csoportot a mappára minden egyes fiók helyett.

csoport hatóköre

A csoport hatóköre azonosítja, hogy a csoport alkalmazható-e a tartományban vagy az erdőben. Itt van a három csoport hatókör:

- Universal – tartalmazhat más univerzális csoportokból származó objektumokat, valamint a fa vagy az erdő bármely tartományát.

- Global – tartalmazhat objektumokat a tartományból, és bármilyen tartományfában vagy erdőben használható.

- Domain Local-bármilyen tartományból tartalmazhat objektumokat, de csak arra a tartományra alkalmazható, amelyben létrehozták.

források:

a sírkövek, az Active Directory megértése és védelme

Active Directory séma

erdő és tartomány funkcionális szintjei

Active Directory: fogalmak 1. rész

Active Directory szolgáltatások

Az Active Directory számos más szolgáltatást is tartalmaz, amelyek az Active Directory tartományi szolgáltatások alá tartoznak, ezek a szolgáltatások a következők:

Active Directory Certificate Services (AD CS)

Ez egy olyan kiszolgálói szerepkör, amely lehetővé teszi nyilvános kulcsú infrastruktúra (PKI) kiépítését és digitális tanúsítványok biztosítását a szervezet számára. A tanúsítványok felhasználhatók a hálózati forgalom, az alkalmazásforgalom titkosítására, valamint a felhasználók és a számítógépek hitelesítésére. Ha https-t lát a böngésző címében, ez azt jelenti, hogy tanúsítványt használ az ügyféltől a szerverig tartó kommunikáció titkosításához.

Active Directory tartományi szolgáltatások (AD DS)

Lásd az Active Directory leírását

Active Directory összevonási szolgáltatások (AD FS)

Active Directory Lightweight Directory Services (AD LDS)

Active Directory jogkezelési szolgáltatások (AD RMS)

Active Directory DNS

Domain Name System egy olyan szolgáltatás, amely névfeloldást biztosít, leggyakrabban hostname to IP address resolution. Ebben a részben megismerheti a DNS néhány fontos összetevőjét.

erőforrásrekordok

az erőforrásrekord egy olyan bejegyzés a DNS rendszerben, amely segít az erőforrások IP vagy domain név alapján történő megtalálásában. Sokféle erőforrás – rekord létezik, az alábbiakban felsoroljuk a gyakori rekordtípusokat:

- a – a gazdagépnevet IPv4 – címre térképezi fel

- AAAA – a gazdagépnevet IPv6 – címre térképezi fel

- CNAME – aliast térképez egy gazdagépnévre

- MX-levelezőszerver megkeresésére szolgál

- NS-SPECIFIKÁCIÓK egy tartomány névszerveréhez

- PTR-leképez egy IPv4-címet egy állomásnévre. Az a rekord fordítottja.

- SOA-adminisztratív információkat tartalmaz

- SRV-az adott Szolgáltatásokat kiszolgáló szerverek megkeresésére szolgál

- TXT-különböző adatokat tartalmazhat. Gyakran használják domainek ellenőrzésére és biztonsági okokból.

dinamikus DNS (DDNS)

a dinamikus DNS egy módszer az ügyfelek számára, hogy regisztrálják és dinamikusan frissítsék erőforrásrekordjaikat egy DNS-kiszolgálóval. Ez lehetővé teszi a DHCP-t használó ügyfelek számára, hogy automatikusan frissítsék DNS-rekordjukat, amikor IP-címük megváltozik.

gazdagép neve

zónák

a DNS öregedése és eltávolítása

Ez egy olyan funkció, amely lehetővé teszi az elavult DNS-rekordok tisztításának automatizálását. Létrehoztam egy külön bejegyzést, amely többet magyaráz, és lépésről lépésre utasításokat ad a DNS öregedés és Scavenging konfigurálásához.

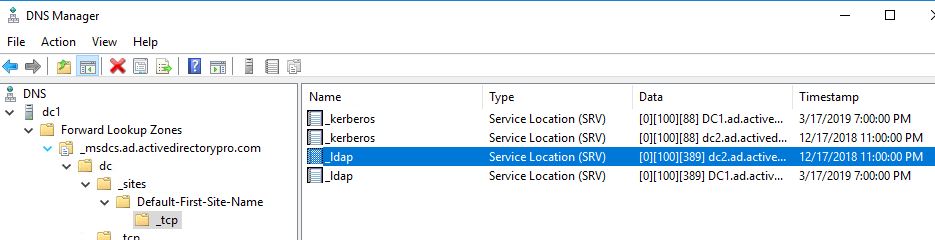

az Active Directory által használt SRV-rekordok

Windows tartományban az SRV-rekordokat az ügyfelek használják az Active Directory tartományvezérlőinek megkeresésére. Az AD DS szolgáltatás telepítésekor a folyamat automatikusan létrehozza az Active Directory SRV-rekordjait.

- Az Active Directory A következő mappákban hozza létre SRV rekordjait, ahol a Domain_Name a domain neve:

- előre Keresési zónák/Domain_Name/_msdcs/dc/_sites/Default-First-Site-Name/_tcp előre Keresési zónák/Domain_Name/_msdcs/dc/_tcp

itt van egy képernyőkép a DNS-ből:

továbbítók

a DNS-továbbítók olyan kiszolgálók, amelyek olyan gazdaneveket oldanak meg, amelyeket a belső DNS-kiszolgáló nem tud megoldani, elsősorban külső tartományokat, például internetes böngészést. Beállíthatja, hogy a DNS-kéréseket bármely választott szerverre továbbítsa, gyakran internetszolgáltatót használnak.

Root tippek

a Root hint server egy másik módszer a hostnevek feloldására, amelyeket a belső kiszolgáló nem tud megoldani. A különbség az, hogy ezek a kiszolgálók az internet gyökér DNS zónájaként szolgálnak. Ezek által kezelt több nagy szervezett biztonsági és redundancia. Használhatja akár root tippeket vagy előre, hogy megoldja a külső neveket.

források:

a DNS-erőforrásrekord-típusok teljes listája

hogyan ellenőrizhető, hogy SRV-DNS-rekordokat hoztak-e létre egy tartományvezérlőhöz

Root Tippek a továbbítókkal szemben

DNS-legjobb gyakorlatok

Active Directory replikáció

A replikáció az a folyamat, amely biztosítja, hogy az egyik tartományvezérlőn végrehajtott módosításokat a tartomány más tartományvezérlőire replikálják.

kapcsolódási objektumok

a kapcsolódási objektum specifikálja, hogy mely tartományvezérlők replikálódnak egymással, milyen gyakran és azok elnevezési kontextusában.

KCC

A Knowledge consistence Checker (KCC) egy olyan folyamat, amely minden tartományvezérlőn fut, és replikációs topológiát hoz létre a webhelyek, alhálózatok és site link objektumok alapján.

alhálózatok

az alhálózat az IP-hálózat logikai része. Az alhálózatokat arra használják, hogy az eszközöket egy adott hálózatba csoportosítsák, gyakran hely, épület vagy padló szerint. Ha többhelyes környezete van, az Active Directorynak tudnia kell az alhálózatokról, hogy megfelelően azonosítsa a leghatékonyabb erőforrásokat. Ha ez az információ nem áll rendelkezésre, az ügyfelek hitelesíthetik és rossz tartományvezérlőt használhatnak.

webhely

a webhely alhálózatok gyűjteménye. Az Active Directory-webhelyek segítenek meghatározni a replikációs folyamatot és az erőforrás helyét az ügyfelek, például egy tartományvezérlő számára.

Webhelyhivatkozás

a Webhelyhivatkozások lehetővé teszik annak konfigurálását, hogy mely webhelyek kapcsolódnak egymáshoz.

Site link Bridge

a site link bridge egy logikai kapcsolat a helyek között. Ez egy módszer a helyek közötti tranzitív kapcsolat logikai ábrázolására.

hely topológia

a hely topológia egy térkép, amely meghatározza a hálózati kapcsolatot a replikációhoz és az erőforrások helyét az Active Directory-erdőben. A webhely topológiája több összetevőből áll, beleértve a webhelyeket, alhálózatokat, webhelyhivatkozásokat, webhelyhivatkozási hidakat és csatlakozási objektumokat.

telephelyen belüli replikáció

Ez a replikáció ugyanazon a helyen található tartományvezérlők között történik.

helyközi replikáció

olyan környezetben, ahol több hely van, az egyik hely változását meg kell ismételni a másik helyre. Ezt nevezzük helyközi replikációnak.

források:

hogyan működik az Active Directory replikáció

Active Directory replikációs koncepciók

Active Directory biztonság (hitelesítés, biztonsági protokollok, engedélyek)

Kerberos

A Kerberos egy olyan biztonsági protokoll, amely biztonságosan lehetővé teszi a felhasználók számára, hogy igazolják személyazonosságukat, hogy hozzáférjenek a tartományi erőforrásokhoz.

Key Distribution Center (KDC)

a KDC egy olyan szolgáltatás, amely tartományvezérlőkön fut, és a Kerberos hitelesítési protokollban használt munkamenetjegyeket szállítja.

szolgáltatás főnevek (SPN)

az SPN egy szolgáltatáspéldány egyedi azonosítója.

NTLM

az NTLM olyan biztonsági protokollok gyűjteménye, amelyeket a felhasználók hitelesítésére, integritásának és titkosságának biztosítására használnak. A Kerberos az előnyben részesített hitelesítési protokoll, amelyet a modern Windows verziókban használnak, az NTLM továbbra is elérhető a munkacsoport régebbi ügyfelei és rendszerei számára.

NTFS engedélyek

az NTFS engedélyek lehetővé teszik annak meghatározását, hogy ki jogosult hozzáférni egy fájlhoz vagy mappához. Az alábbiakban felsoroljuk a beállítható alapvető engedélyeket:

- teljes ellenőrzés-Ez biztosítja a felhasználók számára a fájlok és mappák hozzáadásának, módosításának, áthelyezésének és törlésének jogát.

- Modify – a felhasználók számára megtekintési és módosítási jogokat biztosít

- Read& Execute – a felhasználók számára megtekintési és végrehajtási jogokat biztosít

- csak olvasásra kész jogok

- Write – jogot ad egy fájlhoz és új mappákat ad

Megosztás engedélyek

Megosztás engedélyek a megosztott erőforrásokhoz, például egy mappához való hozzáférés szintjének meghatározása. Három alapvető megosztott engedély létezik:

- Read – a felhasználók megtekinthetik a mappa és az almappák jogait

- Change – olvasási és módosítási jogokat biztosít a felhasználóknak

- teljes ellenőrzés – a felhasználók módosíthatják, módosíthatják és olvashatják a jogokat.

diszkrecionális hozzáférés-vezérlési lista (DACL)

a DACL azonosítja, hogy melyik fiók engedélyezi vagy megtagadja a hozzáférést egy objektumhoz, például fájlhoz vagy mappához.

Access Control Entries (ACE)

a DACL ászokat tartalmaz, az ACE meghatározza, hogy milyen fiókot és milyen szintű hozzáférést kell biztosítani az erőforráshoz. Ha nincs jelen ász, a rendszer megtagadja az objektumhoz való hozzáférést.

System Access Control List (Sacl)

a sacl lehetővé teszi a rendszergazdák számára, hogy naplózhassák a biztonsági objektum elérésére tett kísérleteket.

finomszemcsés jelszóházirend

források:

Kerberos az elfoglalt adminisztrátor számára

Windows hitelesítési technikai áttekintés

a Megosztás és az NTFS-engedélyek közötti különbségek

hozzáférés-vezérlési listák

Active Directory-kezelő Konzolok

Ez a szakasz azokat a felügyeleti konzolokat tartalmazza, amelyeket a különböző Active Directory-technológiák kezeléséhez használni kell. A felügyeleti konzolok eléréséhez telepítenie kell a Távoli kiszolgálófelügyeleti eszközöket (rsat).

Active Directory felhasználók és számítógépek (ADUC)

Ez a felhasználók, számítógépek, csoportok és névjegyek kezelésére leggyakrabban használt konzol.

parancsikon: dsa.msc

Active Directory Administrative Center (ADAC)

Active Directory Domains and Trusts

Ez a konzol egy tartomány vagy erdő tartománymódjának vagy funkcionális szintjének emelésére szolgál. A bizalmi kapcsolatok kezelésére is használják.

Active Directory webhelyek és szolgáltatások

Ez a replikáció kezelésének fő konzolja. Ez a konzol a webhely topológiai objektumainak, a csatlakozási objektumoknak a kezelésére, a replikáció ütemezésére, a replikáció manuális kényszerítésére, a globális katalógus engedélyezésére és az univerzális Csoportos gyorsítótárazás engedélyezésére szolgál.

ADSI Edit

DFS Management

Ez a konzol a DFS névterek és a DFS replikáció kezelésére szolgál.

DHCP

Ez a konzol DCHP-hatókörök létrehozására, lízinginformációk és DHCP-k megtekintésére szolgál.

DNS

Ez a konzol DNS zónák, erőforrásrekordok létrehozására és minden DNS-dolog kezelésére szolgál.

Csoportházirend-kezelés

PowerShell

források:

Dynamic Host Control Protocol (DHCP)

hatókör

- hatókör neve – ez a hatókör neve. Adjon neki leíró nevet, így könnyű azonosítani, hogy mely eszközökre vonatkozik.

- IP-címtartomány – ez az az IP-tartomány, amelyet az eszközök használni akarnak. Például 10.2.2.0/24

- IP – cím kizárások-megadhatja, hogy kizárja az IP-címet a hatókörből. Ez akkor hasznos, ha az alhálózaton olyan eszközök vannak, amelyekhez statikus IP-re van szükség, például útválasztóra vagy szerverre.

- lízing időtartama – a lízing azt határozza meg, hogy az ügyfélnek mennyi ideig van IP-címe, mielőtt visszaadja azt a készletbe.

- DHCP beállítások – számos különböző lehetőség közül választhat, amikor a DHCP hozzárendel egy IP-címet. Erről bővebben az alábbiakban

DHCP opciók

sok DCHP lehetőség van, az alábbiakban a Windows tartomány leggyakrabban használt beállításai találhatók.

- 003 router-az alhálózat alapértelmezett átjárója

- 005 DNS-kiszolgáló-a DNS-kiszolgáló klienseinek IP-címét kell használni a névfeloldáshoz.

- 015 DNS tartománynév-az ügyfél által használt DNS-utótag, gyakran ugyanaz, mint a domain név.

DHCP szűrés

a DHCP szűrés használható az eszközök megtagadására vagy engedélyezésére a MAC-címük alapján. Például arra használom, hogy megakadályozzam a mobil eszközök csatlakozását a biztonságos wifi-hez.

Szuperszkópok

a szuperszkóp az egyes DHCP-hatókörök gyűjteménye. Ezt fel lehet használni, ha azt szeretnénk, hogy csatlakozzon a hatókörök együtt. Őszintén, soha nem használtam ezt.

osztott hatókörök

Ez egy módszer a hibatűrés biztosítására egy DHCP hatókör számára. A hibatűrés szempontjából nem a DHCP feladatátvétel használata az előnyben részesített módszer.

DHCP feladatátvétel

a DCHP feladatátvétel egy új szolgáltatás volt, amely a server 2012-es verziójában kezdődött. Ez lehetővé teszi két DHCP szerver számára a bérleti információk megosztását, magas rendelkezésre állást biztosítva a DCHP szolgáltatások számára. Ha az egyik szerver elérhetetlenné válik, a másik szerver veszi át az irányítást.

források:

DHCP paraméterek

Csoportházirend

a Csoportházirend lehetővé teszi a felhasználó és a számítógép beállításainak központi kezelését. A csoportházirend segítségével beállíthatja a jelszóházirendeket, a naplózási házirendeket, a zárolási képernyőt, a leképezési meghajtókat, a szoftverek telepítését, az egy meghajtót, az office 365 beállításait és még sok mást.

csoportházirend-objektumok (GPO)

a csoportházirend-objektumok olyan házirend-beállítások gyűjteménye, amelyeket számítógépekre vagy felhasználókra alkalmaz.

Csoportházirend frissítési gyakorisága

Az Ügyfél munkaállomások és a tagkiszolgálók 90 percenként frissítik házirendjeiket. Annak elkerülése érdekében, elsöprő a tartományvezérlők azok egy véletlenszerű eltolás intervallum adunk minden gépen. Ez megakadályozza, hogy az összes gép egyszerre kérjen csoportházirend-frissítéseket a DC-től, és potenciálisan összeomlik.

házirend-feldolgozás

a csoportházirendek a következő sorrendben érvényesek

- helyi

- webhely

- Domain

- szervezeti egység (ou)

blokk öröklődés

alapértelmezés szerint a csoportházirend-objektumok öröklődnek. Ennek a viselkedésnek a megváltoztatásához használhatja az öröklés blokkolása opciót OU szinten.

nincs felülírás

ha érvényesíteni szeretné a házirendeket, és meg szeretné akadályozni azok blokkolását, használja a Nincs felülírás opciót.

Felhasználói beállítások

a GPO-ban vannak Felhasználói és számítógépes beállítások. A felhasználói beállítások csak a felhasználói objektumokra vonatkoznak. Ha a GPO-ban konfigurálja a felhasználói beállításokat, a GPO-t a felhasználói objektumokra kell alkalmazni.

Számítógépbeállítások

a GPO számítógépbeállításai olyan beállítások, amelyek alkalmazhatók a számítógépre. Ha konfigurálja a számítógép beállításait, a GPO-t kell alkalmazni a számítógépes objektumokra.

Resultant Set of Policy (RSoP)

a Resultant set of Policy Egy Microsoft eszköz, amely a Windows 7 és újabb verzióiba van beépítve. A rendszergazdáknak jelentést nyújt arról, hogy milyen csoportházirend-beállításokat alkalmaznak a felhasználókra és a számítógépekre. Azt is fel lehet használni, hogy szimulálja a beállításokat tervezési célokra.

a cikkemben van egy teljes oktatóanyag az RSoP használatával a csoportházirend-beállítások ellenőrzéséhez és hibaelhárításához.

csoportházirend-beállítások

a csoportházirend-beállítások elsősorban az ügyfél szintjén később módosítható beállítások konfigurálására szolgálnak. A preferenciáknak lehetőségük van néhány speciális célzásra is, például egy bizonyos OU-ra, Windows-verzióra, egy csoport felhasználóira stb. A beállításokat általában a következők konfigurálására használják:

- meghajtó leképezések

- beállításjegyzék beállítások

- nyomtatók telepítése

- feladatok ütemezése

- fájl-és mappaengedélyek beállítása

- Teljesítménybeállítások beállítása

sablonok

további csoportházirend-sablonok telepíthetők a Microsoft által biztosított alapértelmezett GPO-k kiterjesztéséhez. Néhány általánosan használt sablon az Office 365, a Chrome, a Firefox és a 3rd party alkalmazások által biztosított sablonok. A sablonok xml alapú fájlok, általában ADM formátumban vagy ADMX fájlkiterjesztésben.

források:

Csoportházirend-architektúra

Csoportházirend-áttekintés

kihagytam valamit? Van valami megosztani? Hadd tudja az alábbi megjegyzéseket.

ajánlott eszköz: SolarWinds Server& alkalmazás Monitor

![]()

Ez a segédprogram célja az volt, hogy figyelemmel kíséri az Active Directory és más kritikus szolgáltatások, mint a DNS& DHCP. Gyorsan észreveszi a tartományvezérlő problémáit, megakadályozza a replikációs hibákat, nyomon követi a sikertelen bejelentkezési kísérleteket és még sok más.

amit a legjobban szeretek a SAM-ben, az az, hogy könnyen használható irányítópult és riasztási funkciók. Azt is képes megfigyelni a virtuális gépek és a tárolás.

töltse le ingyenes próbaverzióját itt