Active Directory ordliste – vilkår og grundlæggende begreber

i dette indlæg vil jeg liste og forklare den mest anvendte terminologi i Active Directory og relaterede teknologier.

Hvis du er ny til Active Directory, vil dette være en stor ressource for dig at blive fortrolig med Active Directory basics og grundlæggende begreber.

jeg har grupperet udtryk sammen i forskellige sektioner for at gøre det lettere at forstå og referere. Nogle emner kan være meget tekniske, jeg har givet kort og let at forstå terminologi. Jeg giver derefter yderligere ressourcer i slutningen af hvert afsnit, hvis du ønsker at lære mere.

Indholdsfortegnelse:

- Active Directory Basics – Start her

- Active Directory Services

- Active Directory DNS

- Active Directory Replication

- Active Directory Security (Authentication, security Protocols, Permissions)

- Active Directory Management Consoles

- DHCP

- Gruppepolitik

Active Directory Basics

disse er grundlæggende vilkår, du skal være opmærksom på kendskab til, når der beskæftiger sig med Active Directory.

Active Directory

Active Directory er en katalogtjeneste, der centraliserer styringen af brugere, computere og andre objekter i et netværk. Dens primære funktion er at godkende og godkende brugere og computere i et domæne. For eksempel, når en bruger logger ind på en computer på domænet, kontrollerer den brugernavnet og adgangskoden, der blev sendt for at bekræfte kontoen. Hvis det er et gyldigt brugernavn og adgangskode, er brugeren godkendt og logget ind på computeren.

bliv ikke forvirret med følgende tre udtryk, de henviser alle til Active Directory.

- AD – Dette er kun en forkortelse for Active Directory

- AD DS – dette er en server, der kører Active Directory Domain Services – rollen

- Domain Controller-dette er også en server, der kører Active Directory Domain Service-rollen. Det anbefales at have flere domænecontrollere af failover-årsager.

Active Directory-tjenester

domæne

domænet er en logisk struktur af containere og objekter i Active Directory. Et domæne indeholder følgende komponenter:

- en hierarkisk struktur for brugere, grupper, computere og andre objekter

- sikkerhedstjenester, der giver godkendelse og autorisation til ressourcer i domænet og andre domæner

- politikker, der anvendes på brugere og computere

- et DNS-navn til identifikation af domænet. Når du logger ind på en computer, der er en del af et domæne, logger du ind på DNS-domænenavnet. Mit DNS-domæne er ad.activedirectorypro.com, Sådan identificeres mit domæne.

Domænetræ

når du føjer et underordnet domæne til et overordnet domæne, opretter du det, der kaldes et domænetræ. Et domænetræ er kun en række domæner, der er forbundet sammen på en hierarkisk måde, der alle bruger det samme DNS-navneområde. Hvis activedirectorypro.com var at tilføje et domæne kaldet træning, eller videoer det ville blive navngivet training.activedirectorypro.com og videos.activedirectorypro.com. Disse domæner er en del af det samme domænetræ, og der oprettes automatisk en tillid mellem overordnede og underordnede domæner.

funktionelle niveauer

Skov

en skov er en samling af domænetræer. Domænetræet deler en fælles skema-og konfigurationsbeholder. Domænetræet er forbundet sammen gennem en transitiv tillid. Når du først installerer Active Directory og opretter et domæne, opretter du også en skov.

fuldt kvalificeret domænenavn

FSMO

en domænecontroller har flere funktioner, der kaldes FSMO-rollerne. Disse roller er alle installeret på den første domænecontroller i en ny skov, du kan flytte roller på tværs af flere DC ‘ er for at hjælpe med ydeevne og failover.

-

Schema Master – schema master er en skov bred rolle, der håndterer alle ændringer i Active Directory skema.

-

Domain Naming Master – Dette er en skov bred rolle, der er føreren af domænenavne. Det håndterer namespace og tilføje fjerne domænenavne.

-

PDC Emulator – denne rolle håndterer adgangskodeændringer, bruger lockouts, gruppepolitik og er tidsserveren for klienterne.

-

RID Master – denne rolle er ansvarlig for behandling af RID pool-anmodninger fra alle DC ‘ er inden for domænet. Når objekter som brugere og computere oprettes, får de tildelt et unikt SID og et relativt ID (RID). RID master-rollen sikrer, at objekter ikke får tildelt samme SID og RIDs.

-

Infrastructure master – Dette er en domænebred rolle, der bruges til at henvise til objekter i andre domæner. Hvis brugere fra Domæne A er medlemmer af en sikkerhedsgruppe i domæne B, bruges infrastrukturmesterrollen til at henvise til konti i det korrekte domæne.

objekter

når du arbejder med Active Directory, vil du primært arbejde med objekter. Objekter defineres som en gruppe attributter, der repræsenterer en ressource i domænet. Disse objekter tildeles en unik sikkerhedsidentifikator (SID), der bruges til at give eller nægte objektet adgang til ressourcer i domænet. Standardobjekttyperne oprettet i et nyt domæne i Active Directory er:

- organisatorisk enhed (ou) – en OU er et containerobjekt, der kan indeholde forskellige objekter fra det samme domæne. Du vil bruge OUs til at gemme og organisere, brugerkonti, kontakter, computere og grupper. Du vil også linke gruppepolitiske objekter til en OU.

- brugere-brugerkonti tildeles primært tildelt brugere for at få adgang til domæneressourcer. De kan også bruges til at køre programmer eller systemtjenester.

- Computer-Dette er simpelthen en computer, der er forbundet til domænet.

- grupper-der er to typer objekter, en sikkerhedsgruppe og en distributionsgruppe. En sikkerhedsgruppe er en gruppering af brugerkonti, der kan bruges til at give adgang til ressourcer. Distributionsgrupper bruges til e-mail distributionslister.

- kontakter-en kontakt bruges til e-mail-formål. Du kan ikke logge på domænet som en kontakt, og det kan ikke bruges til at sikre tilladelser.

- delt mappe-når du udgiver en delt mappe i Active Directory, oprettes et objekt. Udgivelse af delte mapper til AD gør det lettere for brugerne at finde delte filer og mapper inden for domænet.

- del Printer – ligesom delte mapper kan du udgive printere til Active Directory. Dette gør det også lettere for brugerne at finde og bruge printere på domænet.

LDAP (letvægts Biblioteksadgangsprotokol)

Global Catalog (GC)

den globale katalogserver indeholder en komplet kopi af alle objekter og bruges til at udføre skovbrede søgninger. Som standard er den første domænecontroller i et domæne udpeget som GC-serveren, Det anbefales at have mindst en GC-server for hvert sted for at forbedre ydeevnen.

Jet Database Engine

Active Directory-databasen er baseret på Microsofts Jet Blue-motor og bruger den udvidelige lagringsmotor (ESE) til at arbejde med dataene. Databasen er en enkelt fil med navnet ntds.dette er som standard gemt i mappen % SYSTEMROOT % \NTDS og hver domænecontroller.

Papirkurv

Active Directory-papirkurven giver administratorer mulighed for nemt at gendanne slettede elementer, Dette er ikke aktiveret som standard. Sådan aktiveres papirkurven trin for trin guide.

skrivebeskyttet domænecontroller (RODC)

RODC-servere har en skrivebeskyttet kopi af Active Directory-databasen og tillader ikke ændringer i AD. Dens primære formål er for filialer og steder med dårlig fysisk sikkerhed.

Skema

Active Directory-skemaet definerer hver objektklasse, der kan oprettes og bruges i en Active Directory-skov. Det definerer også hver attribut, der kan eksistere i et objekt. Med andre ord er det en plan for, hvordan data kan gemmes i Active Directory. For eksempel er en brugerkonto en forekomst af brugerklassen, den bruger attributter til at gemme og give oplysninger om det pågældende objekt. En computerkonto er en anden forekomst af en klasse, der også er defineret af dens attributter.

der er mange klasser og attributter, medmindre din programmering eller fejlfinding af et avanceret problem er det ikke nødvendigt at vide alt om skemaet.

SYSVOL

sysvol er en meget vigtig mappe, der deles ud på hver domænecontroller. Standardplaceringen er %SYSTEMROOT% \ SYSVOL \ sysvol og består af følgende:

- gruppepolitiske objekter

- mapper

- Scripts

- Junction Points

Tombstone

Tombstone er et slettet objekt fra AD, der ikke er fjernet fra databasen, objektet forbliver teknisk i databasen i en periode. I løbet af denne periode kan objektet genoprettes.

Objektnavn attributter

følgende er nogle vigtige attributter, som du bør være bekendt med, når du arbejder med Active Directory.

- userPrincipalName (UPN) – dette er et almindeligt logonnavn, der er i formatet af en e-mail-adresse. En UPN ser sådan ud, [email protected], en UPN kan bruges til at logge ind på et domænenavn.

- objectGUID – denne attribut bruges til entydigt at identificere en brugerkonto. Selvom kontoen omdøbes eller flyttes, ændres objectGUID aldrig.

- sAmAccountName – denne attribut er bruger for konto logons til et domæne. Det var det primære middel til at logge på et domæne for ældre vinduer versioner, kan det stadig bruges på moderne versioner af vinduer.

- objectSID-denne attribut er brugerens sikkerhedsidentifikator (SID). SID bruges af serveren til at identificere en bruger og deres gruppemedlemskab for at give brugerne adgang til domæneressourcer.

- sIDHistory – denne attribut indeholder tidligere SIDs for brugerobjektet. Dette er kun nødvendigt, hvis en bruger er flyttet til et andet domæne.

- relativ Distinguished Name (RDN) – RDN er den første komponent i distinguished name. Det er navnet på objektet i Active Directory i forhold til dets placering i den hierarkiske struktur af AD

- Distinguished Name (DN) – DN-attributten lokaliserer objekter i mappen. Denne attribut bruges ofte af tjenester og applikationer til at lokalisere objekter i Active Directory. en DN består af følgende komponenter:

- CN – almindeligt navn

- ou – organisatorisk enhed

- DC – domænekomponent

- Distribution – distributionsgrupper bruges af e-mail-applikationer t send let en e-mail til en gruppe brugere.

- sikkerhed-sikkerhedsgrupper er en gruppe af konti, der kan bruges til nemt at tildele en ressource eller ansøge om tilladelser. For eksempel, hvis jeg ville låse en mappe til HR-afdelingen, kunne jeg bare placere alle medarbejderne i en sikkerhedsgruppe og anvende gruppen på mappen i stedet for hver enkelt konto.

- Universal – kan indeholde objekter fra andre universelle grupper og ethvert domæne i træet eller skoven.

- Global-kan indeholde objekter fra domænet og bruges i ethvert domænetræ eller skov.

- Domain Local-kan indeholde objekter fra ethvert domæne, men kan kun anvendes på det domæne, det blev oprettet i.

grupper

grupper bruges til at indsamle brugerkonti, computer og kontaktobjekter i administrationsenheder. Oprettelse af grupper gør det lettere at styre tilladelser til ressourcer og tildele ressourcer som printere og mapper. Der er to typer grupper

Group Scope

Group scope identificerer, om gruppen kan anvendes i domænet eller skoven. Her er de tre gruppeområder:

ressourcer:

forståelse af gravsten, Active Directory og hvordan man beskytter det

Active Directory Schema

funktionsniveauer for Skov og domæne

Active Directory: koncepter Del 1

Active Directory Services

Active Directory inkluderer flere andre tjenester, der falder ind under Active Directory-Domænetjenesterne, disse tjenester inkluderer:

Active Directory Certificate Services (AD CS)

Dette er en serverrolle, der giver dig mulighed for at opbygge en public key infrastructure (PKI) og levere digitale certifikater til din organisation. Certifikater kan bruges til at kryptere netværkstrafik, applikationstrafik og bruges til at godkende brugere og computere. Når du ser https i en bro.ser-adresse, betyder det, at det bruger et certifikat til at kryptere kommunikationen fra klienten til serveren.

Active Directory Domain Services (AD DS)

se Active Directory description

Active Directory Federation Services (AD FS)

Active Directory letvægts Directory Services (AD LDS)

Active Directory Rights Management Services (AD RMS)

Active Directory DNS

Domain Name System er en tjeneste, der leverer navneopløsning, oftest værtsnavn til IP-adresseopløsning. I dette afsnit lærer du om nogle af de vigtige komponenter i DNS.

Resource Records

en ressourcepost er en post i DNS-systemet, der hjælper med at finde ressourcer baseret på IP eller et domænenavn. Der er mange typer ressourceposter, herunder er en liste over almindelige posttyper:

- a – kortlægger et værtsnavn til en IPv4 – adresse

- AAAA – kortlægger et værtsnavn til en IPv6 – adresse

- CNAME – kortlægger et alias til et værtsnavn

- IPv4 – adresse til et værtsnavn. Bagsiden af en a-rekord.

- SOA – indeholder administrative oplysninger

- SRV – bruges til at finde servere, der er vært for specifikke tjenester

- tekst – kan indeholde forskellige data. Bruges ofte til at verificere domæner og sikkerhedsmæssige årsager.

dynamisk DNS (DDNS)

dynamisk DNS er en metode til klienter til at registrere og dynamisk opdatere deres ressourceposter med en DNS-server. Dette giver klienter, der bruger DHCP, mulighed for automatisk at opdatere deres DNS-post, når deres IP-adresse ændres.

værtsnavn

områder

DNS Aging and Scavenging

Dette er en funktion, der kan aktiveres for at hjælpe med at automatisere oprydningen af uaktuelle DNS-poster. Jeg har oprettet et separat indlæg, der forklarer mere og giver trin for trin instruktioner til at konfigurere DNS aldring og Scavenging.

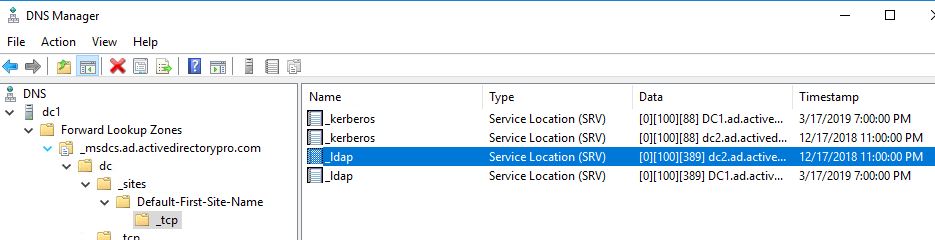

SRV-poster, der bruges af Active Directory

I et domænenavn bruges SRV-poster af klienter til at finde domænecontrollere til Active Directory. Når du installerer AD DS-tjenesten, opretter processen automatisk SRV-poster for Active Directory.

- Active Directory opretter sine SRV-poster i følgende mapper, hvor domænenavn er navnet på dit domæne:

- fremad Opslagsområder/domænenavn/_msdcs/dc/_sites/Default-First-Site-Name/_tcp fremad Opslagsområder/domænenavn/_msdcs/dc/_tcp

Her er et skærmbillede fra min DNS:

speditører

DNS speditører er servere, der løser værtsnavne, som din interne DNS-server ikke kan løse, primært eksterne Domæner såsom internetsøgning. Du kan konfigurere til at videresende DNS-anmodninger til enhver server efter eget valg, ofte bruges en internetudbyder.

Root Hints

Root hint server er en anden metode til at løse værtsnavne, som din interne server ikke kan løse. Forskellen er, at disse servere fungerer som rod-DNS-området for internettet. De forvaltes af flere store organiseret for sikkerhed og redundans. Du kan bruge enten root hints eller videresender til at løse eksterne navne.

ressourcer:

komplet liste over DNS-ressourceposttyper

sådan verificeres, at SRV-DNS-poster er oprettet til en domænecontroller

Root Hints vs speditører

DNS bedste praksis

Active Directory Replication

replikation er den proces, der sikrer, at ændringer, der er foretaget til en domænecontroller, replikeres til andre domænecontrollere i domænet.

Forbindelsesobjekter

forbindelsesobjektet specificerer, hvilke domænecontrollere replikerer med hinanden, hvor ofte og deres navngivningskontekster.

KCC

Videnkonsistenschecker (KCC) er en proces, der kører på alle domænecontrollere og genererer en replikationstopologi baseret på sider, undernet og stedlink-objekter.

undernet

et undernet er en logisk del af et IP-netværk. Undernet bruges til at gruppere enheder i et specifikt netværk, ofte efter placering, bygning eller gulv. Hvis du har et multisite-miljø, skal Active Directory vide om dine undernet, så det korrekt kan identificere de mest effektive ressourcer. Hvis disse oplysninger ikke gives, kan klienter Godkende og bruge den forkerte domænecontroller.

Site

et site er en samling af undernet. Active Directory-siderne hjælper med at definere replikationsstrømmen og ressourceplaceringen for klienter, f.eks. en domænecontroller.

Site Link

Site links giver dig mulighed for at konfigurere, hvilke sider der er forbundet til hinanden.

Site link Bridge

en site link bridge er en logisk forbindelse mellem steder. Det er en metode til logisk at repræsentere transitiv forbindelse mellem steder.

Site topologi

site topologi er et kort, der definerer netværksforbindelsen til replikering og placering for ressourcer i Active Directory forest. Sitet topologi konsekvent af flere komponenter, herunder sites, undernet, site links, site link broer, og forbindelsesobjekter.

intra-site replikation

Dette er replikation, der forekommer mellem domænecontrollere på samme sted.

inter-site replikation

i et miljø med flere steder skal en ændring på et sted replikeres til det andet sted. Dette kaldes inter-Site replikation.

ressourcer:

Sådan fungerer Active Directory Replication

Active Directory Replication Concepts

Active Directory Security (Authentication, Security Protocols, Permissions)

Kerberos

Kerberos er en sikkerhedsprotokol, der sikkert giver brugerne mulighed for at bevise deres identitet for at få adgang til domæneressourcer.

Key Distribution Center (KDC)

KDC er en tjeneste, der kører på domænecontrollere og leverer sessionsbilletter, der bruges i Kerberos-godkendelsesprotokollen.

service Principal Names (SPN)

SPN er en unik identifikator for en serviceinstans.

NTLM

NTLM er en samling af sikkerhedsprotokoller, der bruges til at godkende, give integritet og fortrolighed til brugerne. Kerberos er den foretrukne godkendelsesprotokol og bruges i moderne vinduer versioner, NTLM er stadig tilgængelig for ældre klienter og systemer på en arbejdsgruppe.

NTFS-tilladelser

NTFS-tilladelser giver dig mulighed for at definere, hvem der har tilladelse til at få adgang til en fil eller mappe. Nedenfor er en liste over de grundlæggende tilladelser, du kan indstille:

- fuld kontrol – Dette giver brugerne ret til at tilføje, ændre, flytte og slette filer og mapper.

- Rediger – Giver brugere at få vist og rettigheder til at ændre

- Læse & Execute – Giver brugere at få vist og udføre rettigheder

- Læse – ready kun rettigheder

- Skriv – ret til en fil og tilføje nye mapper

Tilladelser

Tilladelser fastlægge det niveau, adgang til fælles ressourcer som en mappe. Der er tre grundlæggende delte tilladelser:

- Læs – giver brugerne se rettigheder til mappen og undermapper

- Skift – giver brugerne læse og ændre rettigheder

- fuld kontrol – giver brugerne ændre, ændre og læse rettigheder.

diskretionær adgangskontrolliste (Dacl)

en dacl identificerer, hvilken konto der tillader eller nægtes adgang til et objekt, f.eks. en fil eller mappe.

Adgangskontrolposter (ACE)

DACL indeholder Esser, ACE definerer hvilken konto og hvilket adgangsniveau der skal gives til ressourcen. Hvis der ikke er noget ESS, nægter systemet al adgang til objektet.

SYSTEMADGANGSKONTROLLISTE (SACL)

SACL gør det muligt for administratorer at logge forsøg på at få adgang til et sikkerhedsobjekt.

finkornet adgangskode politik

ressourcer:

Kerberos til den travle Administrator

vinduer godkendelse teknisk oversigt

forskelle mellem tilladelser Share og NTFS

adgangskontrollister

Active Directory Management Consoles

dette afsnit indeholder de administrationskonsoller, du skal bruge til at administrere de forskellige Active Directory-teknologier. Du skal installere Remote Server Administration Tools (RSAT) for at få adgang til disse administrationskonsoller.

Active Directory Users and Computers (aduc)

Dette er den mest anvendte konsol til administration af brugere, computere, grupper og kontakter.

genvej: dsa.msc

Active Directory Administrative Center (ADAC)

Active Directory Domains and Trusts

denne konsol bruges til at hæve domænetilstand eller funktionsniveau for et domæne eller en skov. Det bruges også til at styre tillidsforhold.

Active Directory Sites and Services

Dette er Hovedkonsollen til styring af replikering. Denne konsol bruges til at styre stedets topologiobjekter, forbindelsesobjekter, planlægge replikering, manuelt tvinge replikering, aktivere det globale katalog og aktivere Universel gruppecaching.

ADSI Edit

DFS Management

denne konsol bruges til at administrere DFS navnerum og DFS replikation.

DHCP

denne konsol bruges til at oprette DCHP-scopes, se leasingoplysninger og alle ting DHCP.

DNS

denne konsol bruges til at oprette DNS-områder, ressourceposter og administrere alle ting DNS.

Group Policy Management

selvom dette ikke er en administrationskonsol, er det det mest kraftfulde værktøj til at automatisere administrative opgaver. Kan fremskynde mange rutineopgaver, som GUI-styringsværktøjerne ikke kan udføre.

ressourcer:

Dynamic Host Control Protocol (DHCP)

Dynamic Host configuration protocol er en tjeneste, der giver centraliseret kontrol af IP-adresse. Når din computer opretter forbindelse til et kablet eller trådløst netværk, kontaktes en DHCP-server for at finde og tildele dig en tilgængelig IP-adresse.

Scope

et DHCP-scope er en samling af IP-adresseindstillinger, der er konfigureret til enheder som f.eks. en computer, der skal bruges. Du kan oprette flere anvendelsesområder for forskellige enhedstyper og undernet. For eksempel har jeg et rum for computere og forskellige anvendelsesområder for IP-telefoner. Når du opsætter et omfang, skal du konfigurere følgende:

- Omfangsnavn – dette er navnet på omfanget. Giv det et beskrivende navn, så det er let at identificere, hvilke enheder det er til.

- IP-adresseområde-dette er det IP-interval, som enhederne skal bruge. For eksempel 10.2.2.0 / 24

- IP – adresseeksklusioner-du kan angive at ekskludere IP-adresse fra omfanget. Dette er nyttigt, hvis du har enheder på undernet, der har brug for en statisk IP som en router eller server.

- Leasingvarighed-lejekontrakten angiver, hvor længe en klient har en IP-adresse, før den returneres til puljen.

- DHCP – indstillinger-der er en række forskellige muligheder, du kan medtage, når DHCP tildeler en IP-adresse. Mere om dette nedenfor

DHCP-indstillinger

der er mange DCHP-indstillinger, nedenfor er de mest anvendte indstillinger i et vinduer domæne.

- 003 router – standardporten til undernet

- 005 DNS – server-IP-adressen til DNS-serverklienterne skal bruges til navneopløsning.

- 015 DNS-domænenavn-det DNS-suffiks, som klienten skal bruge, ofte det samme som domænenavnet.

DHCP-filtrering

DHCP-filtrering kan bruges til at nægte eller tillade enheder baseret på deres MAC-adresse. For eksempel bruger jeg det til at blokere mobile enheder fra at oprette forbindelse til vores sikre trådløse netværk.

Superscopes

et superscope er en samling af individuelle DHCP-anvendelsesområder. Dette kan bruges, når du vil deltage i scopes sammen. Ærligt, jeg har aldrig brugt dette.

Split Scopes

Dette er en metode til at tilvejebringe fejltolerance for et DHCP-omfang. Brug af DHCP failover er ikke den foretrukne metode til fejltolerance.

DHCP Failover

DCHP failover var en ny funktion, der startede i serverversion 2012. Det giver to DHCP-servere mulighed for at dele leasingoplysninger, der giver høj tilgængelighed for DCHP-tjenester. Hvis den ene server bliver utilgængelig, overtager den anden server.

ressourcer:

DHCP-parametre

Gruppepolitik

Gruppepolitik giver dig mulighed for centralt at administrere bruger-og computerindstillinger. Du kan bruge Gruppepolitik til at angive adgangskodepolitikker, overvågningspolitikker, låseskærm, kortdrev, implementeringsprogrammer, et drev, office 365-indstillinger og meget mere.

gruppepolitiske objekter (GPO)

GPO ‘ er er en samling af politiske indstillinger, som du bruger til at anvende på computere eller brugere.

Gruppepolitik opdateringsfrekvens

klientarbejdsstationer og medlemsservere opdaterer deres politikker hvert 90.minut. For at undgå overvældende domænecontrollere deres er en tilfældig offset interval tilføjet til hver maskine. Dette forhindrer alle maskiner i at anmode om gruppepolitiske opgraderinger fra DC på samme tid og potentielt kollidere det.

Politikbehandling

gruppepolitikker gælder i følgende rækkefølge

- lokal

- site

- domæne

- organisatorisk enhed (OU)

blok arv

som standard arves gruppepolitiske objekter. For at ændre denne adfærd kan du bruge indstillingen blokarv på et OU-niveau.

ingen tilsidesættelse

Hvis du vil håndhæve politikker og forhindre dem i at blive blokeret, skal du bruge indstillingen Ingen tilsidesættelse.

brugerindstillinger

i en GPO er der bruger-og computerindstillinger. Brugerindstillinger gælder kun for brugerobjekter. Hvis du konfigurerer brugerindstillinger i GPO, skal GPO anvendes på brugerobjekter.

computerindstillinger

computerindstillingerne i en GPO er indstillinger, der kan anvendes på en computer. Hvis du konfigurerer computerens indstillinger, skal GPO anvendes på computerobjekter.

resulterende sæt politik (RsoP)

resulterende sæt politik er et Microsoft-værktøj, der er indbygget i Vinduer 7 og nyere versioner. Det giver administratorer en rapport om, hvilke gruppepolitiske indstillinger der anvendes på brugere og computere. Det kan også bruges til at simulere indstillinger til planlægningsformål.

jeg har en komplet tutorial i min artikel Sådan bruges RSoP til at kontrollere og fejlfinde gruppepolitiske indstillinger.

gruppepolitiske præferencer

gruppepolitiske præferencer bruges primært til at konfigurere indstillinger, der senere kan ændres på klientniveau. Indstillinger har også mulighed for at gøre nogle avancerede målretning såsom at anvende på en bestemt OU, vinduer version, brugere i en gruppe og så videre. Indstillinger bruges ofte til at konfigurere følgende:

- Drive Mappings

- registreringsindstillinger

- installer printere

- planlæg opgaver

- Indstil fil-og mappetilladelser

- Indstil strømindstillinger

skabeloner

Du kan installere yderligere gruppepolitikskabeloner for at udvide de standard Gpo ‘ er, der leveres af Microsoft. Nogle almindelige skabeloner, der bruges, er Office 365, Chrome og dem, der leveres af 3.parts applikationer. Skabeloner er normalt i et adm-format eller filtypenavn.

ressourcer:

gruppepolitisk arkitektur

gruppepolitisk oversigt

gik jeg glip af noget? Har du noget at dele? Lad mig vide i kommentarerne nedenfor.

anbefalet værktøj: Solvindserver & Application Monitor

![]()

dette værktøj er designet til at overvåge Active Directory og andre kritiske tjenester som DNS & DHCP. Det vil hurtigt få øje på problemer med domænecontroller, forhindre replikationsfejl, spore mislykkede logonforsøg og meget mere.

hvad jeg bedst kan lide ved SAM er, at det er nemt at bruge dashboard og advarselsfunktioner. Det har også evnen til at overvåge virtuelle maskiner og opbevaring.

Hent din gratis prøveperiode her