Active Directory Ordliste-Vilkår og Grunnleggende Begreper

I dette innlegget skal jeg liste og forklare den mest brukte terminologien I Active Directory og relaterte teknologier.

Hvis Du er ny Til Active Directory, vil dette være en stor ressurs for Deg å bli kjent med Active Directory grunnleggende og grunnleggende begreper.

jeg har gruppert vilkår sammen i forskjellige seksjoner for å gjøre det lettere å forstå og referere. Noen emner kan være veldig tekniske, jeg har gitt kort og lett å forstå terminologi. Jeg gir deretter flere ressurser på slutten av hver seksjon hvis du ønsker å lære mer.

Innholdsfortegnelse:Active Directory DNS

Active Directory Grunnleggende

dette er grunnleggende begreper du bør være kjent med når du arbeider med active directory.

Active Directory

Active Directory Er en katalogtjeneste som sentraliserer administrasjonen av brukere, datamaskiner og andre objekter i et nettverk. Dens primære funksjon er å godkjenne og godkjenne brukere og datamaskiner i et windows-domene. Når en bruker logger på en datamaskin på domenet, sjekker den for eksempel brukernavnet og passordet som ble sendt inn for å bekrefte kontoen. Hvis det er et gyldig brukernavn og passord brukeren er godkjent og logget inn på datamaskinen.

ikke bli forvirret med de følgende tre begrepene de alle refererer Til Active Directory. AD – DETTE er bare en forkortelse For Active Directory

Active Directory Web Services (ADWS)

Domene

domenet er en logisk struktur av beholdere og objekter i Active Directory. Et domene inneholder følgende komponenter:

- en hierarkisk struktur for brukere, grupper, datamaskiner og andre objekter

- Sikkerhetstjenester som gir godkjenning og autorisasjon til ressurser i domenet og andre domener

- Policyer som brukes på brukere og datamaskiner

- ET DNS-navn for å identifisere domenet. Når du logger på en datamaskin som er en del av et domene, logger DU PÅ DNS-domenenavnet. MITT DNS domene er ad.activedirectorypro.com, dette er hvordan domenet mitt er identifisert.

Domenetre

når du legger til et underordnet domene i et overordnet domene, oppretter du det som kalles et domenetre. Et domenetre er bare en serie domener som er koblet sammen på en hierarkisk måte, og alle bruker samme DNS-navneområde. Hvis activedirectorypro.com var å legge til et domene som heter trening, eller videoer det ville bli kalt training.activedirectorypro.com og videos.activedirectorypro.com. Disse domenene er en del av det samme domenetreet, og det opprettes automatisk en klarering mellom overordnede og underordnede domener.

Funksjonsnivåer

Skog

en skog er en samling av domenetrær. Domenetreet deler en felles skjema-og konfigurasjonsbeholder. Domenetreet er koblet sammen gjennom en transitiv tillit. Når Du først installerer Active Directory og oppretter et domene, oppretter du også en skog.

FQDN-Fullt Kvalifisert Domenenavn

FSMO

en domenekontroller har flere funksjoner som kalles FSMO-roller. Disse rollene er alle installert på den første domenekontrolleren i en ny skog, du kan flytte roller over flere Dc-Er for å hjelpe med ytelse og failover.

-

Schema Master-schema master er en skog bredt rolle som håndterer alle endringene I Active Directory-skjemaet.

-

Domain Naming Master-Dette er en skog bredt rolle som er herre over domenenavn. Den håndterer navneområdet og legge fjerne domenenavn. PDC Emulator-DENNE rollen håndterer passordendringer, bruker lockout, gruppepolicy og er tidsserveren for klientene.

-

RID Master – denne rollen er ansvarlig for behandling AV rid pool-forespørsler fra alle Dc-Er innenfor domenet. Når objekter som brukere og datamaskiner opprettes, får de tildelt en unik SID og en relativ ID (RID). RID master-rollen sikrer at objekter ikke blir tildelt samme SID og RIDs.

-

Infrastructure master-Dette er en domeneomfattende rolle som brukes til å referere til objekter i andre domener. Hvis brukere Fra Domene A er medlemmer av en sikkerhetsgruppe I Domene B, brukes hovedrollen for infrastruktur til å referere til kontoene i riktig domene.

Objekter

når Du arbeider Med Active Directory vil du først og fremst jobbe med objekter. Objekter defineres som en gruppe attributter som representerer en ressurs i domenet. Disse objektene tilordnes en unik sikkerhetsidentifikator (sid) som brukes til å gi eller nekte objektet tilgang til ressurser i domenet. Standard objekttyper som er opprettet i Et nytt domene I Active Directory, er:

- Organisasjonsenhet (Ou) – En ou er et beholderobjekt som kan inneholde forskjellige objekter fra samme domene. Du vil bruke OUs til å lagre og organisere, brukerkontoer, kontakter, datamaskiner og grupper. Du vil også koble gruppepolicyobjekter til EN OU.

- Brukere-Brukerkontoer tildeles primært til brukere for å få tilgang til domeneressurser. De kan også brukes til å kjøre programmer eller systemtjenester.

- Computer – Dette er ganske enkelt en datamaskin som er koblet til domenet.

- Grupper – det finnes to typer objekter, En Sikkerhetsgruppe og en distribusjonsgruppe. En sikkerhetsgruppe er en gruppering av brukerkontoer som kan brukes til å gi tilgang til ressurser. Distribusjonsgrupper brukes for e-distribusjonslister.

- Kontakter-en kontakt brukes til e-postformål. Du kan ikke logge på domenet som en kontakt, og det kan ikke brukes til å sikre tillatelser.

- Delt Mappe – når du publiserer en delt mappe I Active Directory, opprettes det et objekt. Publisering av delte mapper til AD gjør det enklere for brukere å finne delte filer og mapper i domenet.

- Share Printer – akkurat som delte mapper kan du publisere skrivere Til Active Directory. Dette gjør det også enklere for brukere å finne og bruke skrivere på domenet.

LDAP (Lightweight Directory Access Protocol)

Global Catalog (Gc)

den globale katalogserveren inneholder en fullstendig kopi av alle objekter og brukes til å utføre store søk i skogen. Som standard er den første domenekontrolleren i et domene utpekt SOM gc-server, det anbefales å ha minst EN GC-server for hvert område for å forbedre ytelsen.

Jet Database Engine

Active Directory-databasen er basert På Microsofts Jet Blue-motor og bruker EXTENSIBLE Storage Engine (ESE) til å arbeide med dataene. Databasen er en enkelt fil som heter ntds.det er som standard lagret i mappen % SYSTEMROOT% \ NTDS og hver domenekontroller.

Papirkurv

Active Directory-papirkurven lar administratorer enkelt gjenopprette slettede elementer, dette er ikke aktivert som standard. Slik aktiverer Du Papirkurven trinnvis guide.

SKRIVEBESKYTTET Domenekontroller (RODC)

RODC-servere har en skrivebeskyttet kopi av Active Directory-databasen og tillater ikke ENDRINGER I AD. Dens primære formål er for avdelingskontorer og steder med dårlig fysisk sikkerhet.

Skjema

Active Directory-skjemaet definerer hver objektklasse som kan opprettes og brukes i En Active Directory-skog. Det definerer også hvert attributt som kan eksistere i et objekt. Med Andre ord, det er en blåkopi av hvordan data kan lagres I Active Directory. En brukerkonto er for eksempel en forekomst av brukerklassen, den bruker attributter til å lagre og gi informasjon om det objektet. En datamaskinkonto er en annen forekomst av en klasse som ogsa er definert av dens attributter.

Det er mange klasser og attributter med mindre programmering eller feilsøking av noe avansert problem, er det ikke nødvendig å vite alt om skjemaet.

SYSVOL

sysvol er en svært viktig mappe som deles ut på hver domenekontroller. Standardplasseringen er % SYSTEMROOT% \ SYSVOL\sysvol og består av følgende:

- Gruppepolicyobjekter

- Mapper

- Skript

- Koblingspunkter

Tombstone

Tombstone Er et slettet objekt fra AD som ikke er fjernet fra databasen, objektet forblir teknisk i databasen i en periode. I løpet av denne perioden kan objektet gjenopprettes.

Objektnavn Attributter

følgende er noen viktige attributter som du bør være kjent med når du arbeider Med Active Directory.

- userPrincipalName (UPN) – dette er et vanlig påloggingsnavn som er i formatet til en e-postadresse. EN UPN ser slik ut, [email protected], KAN EN UPN brukes til å logge på et windows-domene.

- objectGUID – dette attributtet brukes til å identifisere en brukerkonto. Selv om kontoen er omdøpt eller flyttet, endres objectGUID aldri.

- sAmAccountName – dette attributtet er bruker for kontopålogginger til et domene. Det var den primære måten å logge på et domene for eldre Windows-versjoner, det kan fortsatt brukes på moderne versjoner Av Windows.

- objectSID-dette attributtet er brukerens sikkerhetsidentifikator (SID). SID brukes av serveren til å identifisere en bruker og deres gruppemedlemskap for å autorisere brukere tilgang til domeneressurser.

- sIDHistory-dette attributtet inneholder Tidligere SIDs for brukerobjektet. Dette er bare nødvendig hvis en bruker har flyttet til et annet domene.

- Relativ Distinguished Name (RDN) – RDN er den første komponenten i distinguished name. Det er navnet på objektet I Active Directory i forhold til plasseringen i DEN hierarkiske strukturen TIL AD

- Distinguished Name (DN) – DN-attributtet lokaliserer objekter i katalogen. Dette attributtet brukes ofte av tjenester og programmer for å finne objekter I Active Directory. en DN består av følgende komponenter:

- CN – fellesnavn

- ou – organisasjonsenhet

- DC – domain component

Grupper

Grupper brukes til å samle brukere kontoer, datamaskin og kontaktobjekter i administrasjonsenheter. Opprette grupper gjør det enklere å kontrollere tillatelser til ressurser og tilordne ressurser som skrivere og mapper. Det finnes to typer grupper

- Distribusjon-Distribusjonsgrupper brukes av e-postprogrammer t enkelt sende en e-post til en gruppe brukere.

- Sikkerhet-Sikkerhetsgrupper Er en gruppe kontoer som enkelt kan tilordne til en ressurs eller søke om tillatelser. For eksempel, hvis jeg ønsket å låse ned en mappe FOR HR-avdelingen, kunne jeg bare sette alle ansatte i en sikkerhetsgruppe og bruke gruppen til mappen i stedet for hver enkelt konto.

Gruppeomfang

gruppeomfang identifiserer om gruppen kan brukes i domenet eller skogen. Her er de tre gruppeomfang:

- Universal-kan inneholde objekter fra andre universelle grupper og ethvert domene i treet eller skogen.

- Global-kan inneholde objekter fra domenet og brukes i alle domene tre eller skog.

- Domain Local – Kan inneholde objekter fra et hvilket som helst domene, men kan bare brukes på domenet det ble opprettet i.

Ressurser:

Forstå Gravsteiner, Active Directory Og Hvordan Du Beskytter Den

Active Directory-Skjema

Funksjonsnivåer For Skog Og Domene

Active Directory: Concepts Part 1

Active Directory inneholder flere andre tjenester som faller inn under Active Directory Domain Services, disse tjenestene inkluderer:

Active Directory Certificate Services (AD CS)

Dette er en serverrolle som lar deg bygge en offentlig nøkkelinfrastruktur (pki) og gi digitale sertifikater for organisasjonen. Sertifikater kan brukes til å kryptere nettverkstrafikk, programtrafikk og brukes til å godkjenne brukere og datamaskiner. Når du ser https i en nettleseradresse, betyr det at den bruker et sertifikat for å kryptere kommunikasjonen fra klienten til serveren.

Active Directory Domain Services (AD DS)

Se Beskrivelse Av Active Directory

Active Directory Federation Services (AD FS)

Active Directory Lightweight Directory Services (AD LDS)

Active Directory Rights Management Services (AD RMS)

Active Directory DNS

Domain Name System Er en tjeneste som gir navneoppløsning, oftest vertsnavn TIL IP-adresseoppløsning. I denne delen vil du lære om noen av DE viktigste KOMPONENTENE I DNS.

Ressursposter

en ressurspost er en oppføring i DNS-systemet som hjelper til med å finne ressurser basert PÅ IP eller et domenenavn. Det finnes mange typer ressursposter, nedenfor er en liste over vanlige posttyper:

- A – kartlegger et vertsnavn til En IPv4 – adresse

- AAAA – Kartlegger et vertsnavn til En IPv6 – adresse

- CNAME – Kartlegger et alias til et vertsnavn

- MX – Brukes Til å finne en e-postserver

- NS-Spesifiserer en navnetjener for et domene

- PTR-Kartlegger En IPv4-adresse til et vertsnavn. Det motsatte av en rekord.

- SOA – inneholder administrativ informasjon

- SRV – Brukes til å finne servere som er vert for bestemte tjenester

- TXT-kan inneholde ulike data. Brukes ofte for å verifisere domener og sikkerhetsgrunner.

Dynamisk DNS (DDNS)

Dynamisk DNS er en metode for klienter å registrere og dynamisk oppdatere sine ressursposter med EN DNS-server. Dette gjør at klienter som bruker DHCP automatisk oppdaterer DNS-posten når IP-adressen endres.

Vertsnavn

Soner

DNS Aldring og Scavenging

Dette er en funksjon som kan aktiveres for å hjelpe til med å automatisere opprydding av foreldede DNS-poster. Jeg har opprettet et eget innlegg som forklarer mer og gir trinnvise instruksjoner for å konfigurere DNS Aldring og Scavenging.

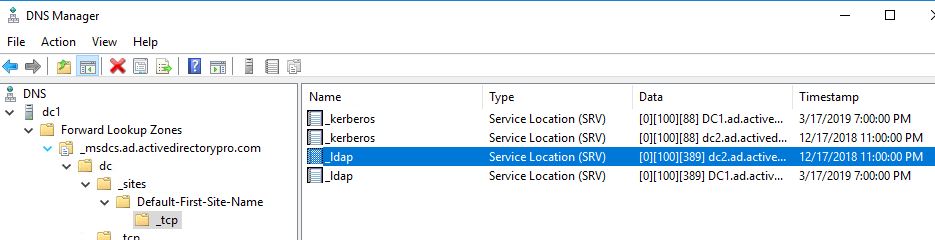

SRV-Poster Som Brukes Av Active Directory

I Et Windows-Domene brukes SRV-poster av klienter til å finne domenekontrollere For Active Directory. NÅR DU installerer ad DS-tjenesten, oppretter prosessen AUTOMATISK SRV-postene For Active Directory.

- Active Directory oppretter SINE SRV-poster i følgende mapper, der Domenenavn er navnet på domenet ditt:

- Forward Lookup Zones/Domain_Name/_msdcs/dc/_sites/Default-First-Site-Name/_tcp Forward Lookup Zones/Domain_Name/_msdcs/dc/_tcp

her er et skjermbilde fra DNS:

speditører

Dns-Speditører er Servere som løser vertsnavn som den interne dns-serveren ikke kan løse, primært Eksterne Domener Som Nettlesing. DU kan sette OPP for å videresende DNS-forespørsler til hvilken som helst server du velger, ofte brukes EN ISP.

Root Hint

Root hint server er en annen metode for å løse vertsnavn som den interne serveren ikke kan løse. Forskjellen er at disse serverne tjener som root DNS-sone for internett. De forvaltes av flere store organisert for sikkerhet og redundans. Du kan bruke rottips eller forover for å løse eksterne navn.

Ressurser:

Komplett Liste over DNS-ressursposttyper

Slik kontrollerer DU AT SRV DNS-poster er opprettet for en domenekontroller

Root Hint vs Forwarders

DNS Best Practices

Active Directory Replication

Replikering er prosessen som sikrer at endringer som gjøres på en domenekontroller, replikeres til andre domenekontrollere i domenet.

Tilkoblingsobjekter

tilkoblingsobjektet spesifiserer hvilke domenekontrollere som replikerer med hverandre, hvor ofte og deres navngivningskontekster.

KCC

Knowledge Consistency Checker (Kcc) er en prosess som kjører på alle domenekontrollere og genererer en replikeringstopologi basert på nettsteder, undernett og nettstedslinkobjekter.

Subnett

et subnett er en logisk del AV ET IP-nettverk. Subnett brukes til å gruppere enheter i et bestemt nettverk, ofte etter plassering, bygning eller gulv. Hvis Du har et multisite-miljø, Må Active Directory vite om delnettverkene dine, slik at Det kan identifisere de mest effektive ressursene på riktig måte. Hvis denne informasjonen ikke er oppgitt, kan klienter godkjenne og bruke feil domenekontroller.

Site

et nettsted er en samling av undernett. Active Directory-områder bidrar til å definere replikasjonsflyt og ressursplassering for klienter, for eksempel en domenekontroller.

Site Link

Site links lar deg konfigurere hvilke nettsteder som er koblet til hverandre.

Site link Bridge

en site link bridge er en logisk forbindelse mellom områder. Det er en metode for å logisk representere transitiv tilkobling mellom nettsteder.

Områdetopologi

områdetopologien er et kart som definerer nettverkstilkoblingen for replikering og plassering for ressurser i Active Directory-skogen. Nettstedet topologi konsekvent av flere komponenter, inkludert nettsteder, subnett, nettsted lenker, nettsted link broer, og tilkoblingsobjekter.

Intra-Site Replikering

dette er replikering som skjer mellom domenekontrollere på samme område.

Inter-Site Replikering

i et miljø med flere områder må en endring i ett område replikeres til det andre området. Dette kalles Inter-Site replikering.

Ressurser:

Slik Fungerer Active Directory-Replikering

Active Directory-Replikeringskonsepter

Active Directory-Sikkerhet (Godkjenning, Sikkerhetsprotokoller, Tillatelser)

Kerberos

Kerberos Er en sikkerhetsprotokoll som sikkert lar brukere bevise sin identitet for å få tilgang til domeneressurser.

Key Distribution Center (Kdc)

KDC er en tjeneste som kjører på domenekontrollere og leverer øktbilletter som brukes I Kerberos-godkjenningsprotokollen.

Spn (Service Principal Names)

SPN ER en unik identifikator for en tjenesteforekomst.

NTLM

NTLM ER en samling av sikkerhetsprotokoller som brukes til å godkjenne, gi integritet og konfidensialitet til brukere. Kerberos er den foretrukne godkjenningsprotokollen og brukes i moderne Windows-versjoner. NTLM er fortsatt tilgjengelig for eldre klienter og systemer i en arbeidsgruppe.

NTFS-Tillatelser

NTFS-tillatelser lar deg definere hvem som har tillatelse til å få tilgang til en fil eller mappe. Nedenfor er en liste over de grunnleggende tillatelsene du kan angi:

- Full Kontroll-dette gir brukerne rett til å legge til, endre, flytte og slette filer og mapper.

- Modify – Gir brukere visning og rettigheter til å endre

- Read & Execute – Gir brukere visnings-og utføringsrettigheter

- Skrivebeskyttet rettigheter

- Skriverett til en fil og legg til nye mapper

Delingstillatelser

Delingstillatelser definerer tilgangsnivået til delte ressurser som en mappe. Det er tre grunnleggende delte tillatelser:

- Read – gir brukerne visningsrettigheter til mappen og undermappene

- Change – Gir brukerne lese-og endre rettigheter

- Full Kontroll – gir brukerne endre, endre og lese rettigheter –

Discretionary access control list (DACL)

EN DACL identifiserer hvilken konto som tillater eller nektes tilgang til et objekt, for eksempel en fil eller mappe.

TILGANGSKONTROLLOPPFØRINGER (ACE)

DACL inneholder Ess, ESSET definerer hvilken konto og hvilket tilgangsnivå som skal gis til ressursen. HVIS INGEN ESS er til stede, nekter systemet all tilgang til objektet.

SYSTEM Access Control List (SACL)

SACL gjør det mulig for administratorer å logge forsøk på å få tilgang til et sikkerhetsobjekt.

Finkornet Passordpolicy

Ressurser:

Kerberos For Opptatt Administrator

Teknisk Oversikt For Windows-Godkjenning

Forskjeller Mellom Aksje-Og NTFS-Tillatelser

Tilgangskontrolllister

Active Directory-Administrasjonskonsoller

denne delen inneholder administrasjonskonsollene du må bruke til å administrere De Ulike Active Directory-teknologiene. Du må installere REMOTE Server Administration Tools (RSAT) for å få tilgang til disse administrasjonskonsollene.

Active Directory-Brukere og-Datamaskiner (Aduc)

dette er den mest brukte konsollen for å administrere brukere, datamaskiner, grupper og kontakter.

Snarvei: dsa.msc

Active Directory Administrative Center (ADAC)

Active Directory-Domener og Klareringer

denne konsollen brukes til å heve domenemodus eller funksjonsnivå for et domene eller en skog. Det brukes også til å håndtere tillitsforhold.

Active Directory Nettsteder og Tjenester

dette er hovedkonsollen for å administrere replikering. Denne konsollen brukes til å administrere områdetopologiobjekter, tilkoblingsobjekter, planleggreplikasjon, manuelt tvinge replikering, aktivere den globale katalogen og aktivere universell gruppebufring.

ADSI Edit

DFS Management

denne konsollen brukes til å administrere dfs-navneområder og dfs-replikering.

DHCP

denne konsollen brukes til å lage dchp-omfang, vise leieinformasjon og ALT DHCP.

DNS

denne konsollen brukes til å opprette DNS-soner, ressursposter og administrere ALLE TING DNS.

Gruppepolicyadministrasjon

PowerShell

Ressurser:

DYNAMIC Host Control Protocol (DHCP)

Omfang

- Scope name – dette er navnet på omfanget. Gi det et beskrivende navn, slik at det er enkelt å identifisere hvilke enheter det er for.

- IP-adresseområde-DETTE ER IP-området du vil at enhetene skal bruke. For eksempel 10.2.2.0/24

- ip-adresse utelukkelser – du kan angi å ekskludere IP-adresse fra omfanget. Dette er nyttig hvis du har enheter på delnettet som trenger en statisk IP som en ruter eller server.

- leasingvarighet-leieavtalen angir hvor lenge en klient har EN IP-adresse før den returneres til bassenget.

- DHCP – alternativer-DET finnes en rekke forskjellige alternativer du kan inkludere NÅR DHCP tilordner EN IP-adresse. Mer om dette under

DHCP-alternativer

DET er mange dchp-alternativer, nedenfor er de mest brukte alternativene i Et Windows-domene.

- 003 router-standard gateway for subnett

- 005 DNS-server-IP-adressen TIL DNS-serverklientene bør bruke for navneoppløsning.

- 015 DNS Domenenavn-DNS-suffikset klienten skal bruke, ofte det samme som domenenavnet.

DHCP-filtrering

DHCP-filtrering kan brukes til å nekte eller tillate enheter basert PÅ MAC-adressen. For eksempel bruker jeg den til å blokkere mobile enheter fra å koble til vår sikre wifi.

Superscope

et superscope er en samling AV INDIVIDUELLE DHCP-områder. Dette kan brukes når du ønsker å bli med å scopes sammen. Ærlig, jeg har aldri brukt dette.

Split Scopes

Dette er en metode for å gi feiltoleranse FOR ET DHCP-omfang. BRUK AV DHCP failover er ikke den foretrukne metoden for feiltoleranse.

DHCP Failover

DCHP failover var en ny funksjon som startet i server versjon 2012. Det tillater TO DHCP-servere å dele leieinformasjon som gir høy tilgjengelighet for DCHP-tjenester. Hvis en server blir utilgjengelig, tar den andre serveren over.

Ressurser:

DHCP-Parametere

Gruppepolicy

Gruppepolicy lar deg administrere bruker-og datamaskininnstillinger sentralt. Du kan bruke gruppepolicy til å angi passordpolicyer, overvåkingspolicyer, låseskjerm, kartstasjoner, distribuere programvare, one drive, office 365-innstillinger og mye mer.

Gruppepolicyobjekter (GPO)

GPO er en samling av policyinnstillinger som du bruker til å bruke på datamaskiner eller brukere.

Oppdateringsfrekvens For Gruppepolicy

Klientarbeidsstasjoner og medlemsservere oppdaterer policyene hvert 90. minutt. For å unngå overveldende domenekontrollere deres er en tilfeldig offset intervall lagt til hver maskin. Dette forhindrer at alle maskinene ber om gruppepolicyoppgraderinger fra DC samtidig og potensielt krasjer den.

Policybehandling

Gruppepolicyer gjelder i følgende rekkefølge

- Lokal

- Område

- Domene

- Organisasjonsenhet (OU)

blokk arv

som standard arves gruppepolicyobjekter. Hvis du vil endre denne virkemåten, kan du bruke alternativet blokker arv på OU-nivå.

Ingen Overstyring

hvis du vil håndheve policyer og hindre at de blokkeres, kan du bruke alternativet ingen overstyring.

Brukerinnstillinger

i ET GPO er det bruker-og datamaskininnstillinger. Brukerinnstillinger gjelder bare for brukerobjekter. HVIS du konfigurerer brukerinnstillinger i GPO, MÅ GPO brukes på brukerobjekter.

Datamaskininnstillinger

datamaskininnstillingene i ET GPO er innstillinger som kan brukes på en datamaskin. HVIS DU konfigurerer datamaskininnstillingene GPO må brukes på dataobjekter.

Resulterende Sett Med Policy (RsoP)

Resulterende Sett Med Policy er Et Microsoft-verktøy som er innebygd I Windows 7 og senere versjoner. Det gir administratorer en rapport om hvilke gruppepolicyinnstillinger som blir brukt på brukere og datamaskiner. Den kan også brukes til å simulere innstillinger for planleggingsformål.

jeg har en komplett tutorial I min artikkel Hvordan Bruke RSoP for å sjekke og feilsøke gruppepolicyinnstillinger.

Gruppepolicyinnstillinger

Gruppepolicyinnstillinger brukes primært til å konfigurere innstillinger som senere kan endres på klientnivå. Preferanser har også muligheten til å gjøre noen avansert målretting som gjelder for en bestemt OU, Windows-versjon, brukere i en gruppe og så videre. Innstillinger brukes ofte til å konfigurere følgende:

- Registerinnstillinger

- Installer skrivere

- Planlegg oppgaver

- Angi fil-og mappetillatelser

- Angi strøminnstillinger

Maler

du kan installere flere gruppepolicymaler for å utvide standard Gpo-Er levert Av Microsoft. Noen vanlige maler som brukes Er Office 365, Chrome, Firefox og de som leveres av 3. parts applikasjoner. Maler er xml-baserte filer vanligvis I EN ADM-format eller ADMX filtype.

Ressurser:

Gruppepolicyarkitektur

Gruppepolicyoversikt

gikk jeg glipp av noe? Har du noe å dele? Gi meg beskjed i kommentarene nedenfor.

Anbefalt Verktøy: SolarWinds Server & Program Monitor

![]()

dette verktøyet ble utviklet For Å Overvåke Active Directory og andre kritiske tjenester som DNS &dhcp. Det vil raskt oppdage domenekontrollerproblemer, forhindre replikeringsfeil, spore mislykkede påloggingsforsøk og mye mer.

DET jeg liker best MED SAM er at det er enkelt å bruke dashbord og varslingsfunksjoner. Det har også muligheten til å overvåke virtuelle maskiner og lagring.

Last Ned Gratis Prøveversjon Her