Tutorial de Ataque DoS (Denial of Service): Ping of Death, DDOS

o que é o ataque DoS?

DOS é um ataque usado para negar o acesso legítimo dos usuários a um recurso como acessar um site, rede, e-mails, etc. ou tornando-o extremamente lento. DoS é o acrônimo para Denial of Service. Este tipo de ataque é geralmente implementado ao atingir o recurso alvo, como um servidor web com muitas solicitações ao mesmo tempo. Isso resulta na falha do servidor em responder a todas as solicitações. O efeito disso pode ser bater nos servidores ou atrasá-los. cortar alguns negócios da internet pode levar a uma perda significativa de negócios ou dinheiro. A internet e as redes de computadores dão energia a muitas empresas. Algumas organizações, tais como portais de pagamento, sites de comércio eletrônico dependem inteiramente da internet para fazer negócios.

neste tutorial, vamos apresentá-lo ao que é o denial of service attack, como ele é realizado e como você pode proteger contra tais ataques.

Tópicos abordados neste tutorial

- Tipos de Ataques de negação de

- Como o DoS ataques de trabalho

- ataque de ferramentas

- Proteção DoS: Impedir um ataque

- Hacking Atividade: Ping da Morte

- Hacking Atividade: Lançar um ataque DOS

Tipos de Ataques de negação de

Existem dois tipos de ataques de dos, nomeadamente;

- DoS– esse tipo de ataque é realizado por um único host

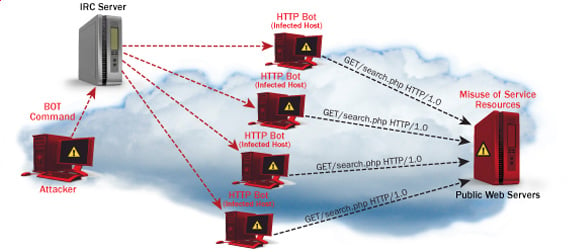

- Distribuído DoS– esse tipo de ataque é realizada por um número de máquinas comprometidas que todas alvo a mesma vítima. Inunda a rede com pacotes de dados.

Como o DoS ataques de trabalho

Vamos ver como DoS ataques são realizados e as técnicas utilizadas. Vamos olhar para cinco tipos comuns de ataques.

Ping of Death

O comando ping é normalmente usado para testar a disponibilidade de um recurso de rede. Ele funciona enviando pequenos pacotes de dados para o recurso de rede. O ping da morte tira vantagem disso e envia pacotes de dados acima do limite máximo (65.536 bytes) que o TCP/IP permite. A fragmentação TCP / IP quebra os pacotes em pequenos pedaços que são enviados para o servidor. Uma vez que os pacotes de dados enviados são maiores do que o servidor pode lidar, o servidor pode congelar, reiniciar ou estourar.

Smurf

Este tipo de ataque usa grandes quantidades do Protocolo de mensagens de controle da Internet (ICMP) ping destino de tráfego em um endereço de difusão da Internet. O endereço IP de resposta é idêntico ao da vítima pretendida. Todas as respostas são enviadas para a vítima em vez do IP usado para os pings. Uma vez que um único endereço de transmissão na Internet pode suportar um máximo de 255 hosts, um ataque smurf amplifica um único ping 255 vezes. O efeito disso está a atrasar a rede a um ponto em que é impossível utilizá-la.

Buffer overflow

um buffer é um local de armazenamento temporal na RAM que é usado para armazenar dados para que a CPU possa manipulá-lo antes de escrevê-lo de volta para o disco. Os Buffers têm um limite de tamanho. Este tipo de ataque carrega o buffer com mais dados que ele pode manter. Isto faz com que o buffer transborde e corrompa os dados que contém. Um exemplo de um estouro de buffer é Enviar E-mails com nomes de arquivos que têm 256 caracteres. este tipo de ataque usa pacotes de dados maiores. O TCP / IP divide-os em fragmentos que são montados na máquina receptora. O atacante manipula os pacotes como eles são enviados para que eles se sobreponham. Isso pode fazer com que a vítima pretendida para bater, enquanto tenta re-montar os pacotes.

Syn attack

SYN é uma forma curta para sincronizar. Este tipo de ataque tira vantagem do aperto de mão de três vias para estabelecer a comunicação usando TCP. O ataque SYN funciona inundando a vítima com mensagens SYN incompletas. Isso faz com que a máquina vítima alocar recursos de memória que nunca são usados e negar o acesso a usuários legítimos.

das ferramentas de ataque

as seguintes são algumas das ferramentas que podem ser usadas para executar ataques DoS.

- Nemesy – esta ferramenta pode ser usada para gerar pacotes aleatórios. Funciona nas janelas. Esta ferramenta pode ser baixada de http://packetstormsecurity.com/files/25599/nemesy13.zip.html . Devido à natureza do programa, se você tem um antivírus, Ele provavelmente será detectado como um vírus.esta ferramenta pode ser baixada de http://www.opencomm.co.uk/products/blast/features.php

- podem ser configurados através da lista de controle de Acesso para limitar o acesso à rede e eliminar o tráfego ilegal suspeito.

Panther – esta ferramenta pode ser usada para inundar a rede de uma vítima com pacotes UDP.Botnets-são multidões de computadores comprometidos na Internet que podem ser usados para executar um ataque de negação de serviço distribuído.protecção DoS DoS doentes: Prevenir um ataque

uma organização pode adotar a seguinte política para se proteger contra ataques de negação de Serviço. ataques como inundações de sins aproveitam bugs no sistema operacional. Instalar patches de segurança pode ajudar a reduzir as chances de tais ataques.sistemas de Detecção De intrusão também podem ser usados para identificar e até mesmo parar atividades ilegais Firewalls podem ser usados para parar ataques simples DoS, bloqueando todo o tráfego vindo de um atacante, identificando seu IP.os roteadores

actividade de pirataria: Ping of Death

assumiremos que está a usar o Windows para este exercício. Nós também assumiremos que você tem pelo menos dois computadores que estão na mesma rede. Ataques DOS são ilegais em redes que você não está autorizado a fazer isso. É por isso que você precisará configurar sua própria rede para este exercício.

abra a linha de comandos no computador de destino

introduza o comando ipconfig. Você vai obter resultados semelhantes aos mostrados abaixo

para este exemplo, estamos usando detalhes de conexão de Banda Larga Móvel. Tome nota do endereço IP. Nota: para este exemplo ser mais eficaz, e você deve usar uma rede LAN.

Mudar para o computador que você deseja usar para o ataque e abrir o prompt de comando

Vamos ping nossa vítima computador com infinita de pacotes de dados de 65500

Insira o seguinte comando

ping 10.128.131.108 –t |65500

AQUI,

- “ping envia pacotes de dados para a vítima

- “10.128.131.108” é o endereço IP da vítima

- “-t” significa que os pacotes de dados devem ser enviados até que o programa seja interrompido

- “-l” especifica a carga de dados a ser enviado para a vítima

Você vai obter resultados semelhantes para as mostradas abaixo

Inundando o computador de destino com pacotes de dados não tem muito efeito sobre a vítima. Para que o ataque seja mais eficaz, você deve atacar o computador alvo com pings de mais de um computador.

o ataque acima pode ser usado para roteadores, servidores web, etc.

Se quiser ver os efeitos do ataque no computador de destino, pode abrir o Gestor de tarefas e ver as actividades da rede.

- clique Direito sobre a barra de tarefas

- Selecione iniciar gerenciador de tarefas

- Clique na guia rede

- Você vai obter resultados semelhantes para o seguinte

Se o ataque for bem sucedido, você deve ser capaz de ver o aumento das atividades da rede.

Hacking Activity: Launch a DOS attack

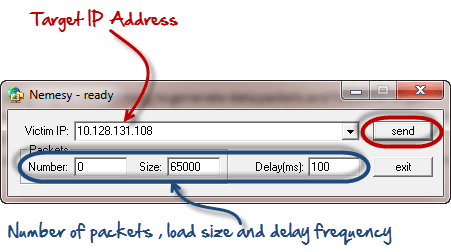

In this practical scenario, we are going to use Nemesy to generate data packets and flood the target computer, router or server. como indicado acima, Nemesy será detectado como um programa ilegal pelo seu anti-vírus. Você terá que desativar o anti-vírus para este exercício.

- descarregue Nemesy de http://packetstormsecurity.com/files/25599/nemesy13.zip.html

- Desconzipá-lo e executar o programa Nemesy.exe

- Você receberá a seguinte interface

Introduzir o endereço IP de destino, neste exemplo, usamos o IP de destino usamos no exemplo acima.

aqui,

- 0 como o número de pacotes significa infinito. Você pode configurá-lo para o número desejado se você não quiser enviar, pacotes de dados infinity

- o campo de tamanho especifica os bytes de dados a serem enviados e o atraso especifica o intervalo de tempo em milisegundos.

Clique no botão enviar

Você deve ser capaz de ver os seguintes resultados

A barra de título mostra a você o número de pacotes enviados

Clique no botão parar para parar o programa de envio de pacotes de dados.

pode monitorizar o Gestor de tarefas do computador-alvo para ver as actividades da rede.

resumo

- a intenção de um ataque de negação de serviço é negar aos usuários legítimos o acesso a um recurso como uma rede, servidor, etc.existem dois tipos de ataques, negação de serviço e negação de serviço distribuída.

- um ataque de negação de serviço pode ser realizado usando inundação SYN, Ping of Death, Teardrop, Smurf ou buffer overflow

- sistemas operacionais, configuração do router, firewalls e sistemas de detecção de intrusão podem ser usados para proteger contra ataques de negação de serviço.