DoS (Denial of Service) atac Tutorial: Ping de moarte, DDOS

ce este DoS atac?

DOS este un atac folosit pentru a refuza accesul utilizatorilor legitimi la o resursă, cum ar fi accesarea unui site web, rețea, e-mailuri etc. sau făcându-l extrem de lent. DoS este acronimul pentru Denial of Service. Acest tip de atac este de obicei implementat prin lovirea resursei țintă, cum ar fi un server web cu prea multe solicitări în același timp. Acest lucru duce la faptul că serverul nu răspunde la toate cererile. Efectul acestui lucru poate fi fie blocarea serverelor, fie încetinirea acestora. tăierea unor afaceri de pe internet poate duce la pierderi semnificative de afaceri sau bani. Internetul și rețelele de calculatoare alimentează o mulțime de afaceri. Unele organizații, cum ar fi gateway-urile de plată, Site-urile de comerț electronic depind în întregime de internet pentru a face afaceri.

în acest tutorial, vă vom prezenta ce este atacul denial of service, cum se efectuează și cum vă puteți proteja împotriva unor astfel de atacuri.

subiecte abordate în acest tutorial

- tipuri de atacuri Dos

- cum funcționează atacurile DoS

- instrumente de atac DoS

- protecție DoS: prevenirea unui atac

- activitate de Hacking: Ping of Death

- activitate de Hacking: lansarea unui atac DOS

tipuri de atacuri Dos

există două tipuri de atacuri Dos și anume;

- dos– acest tip de atac este efectuat de o singură gazdă

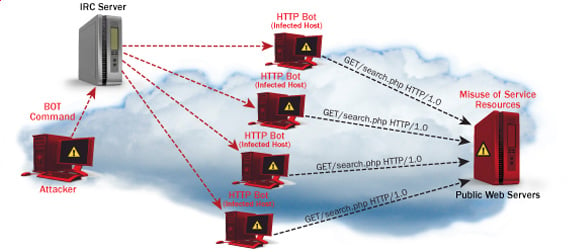

- dos distribuit– acest tip de atac este efectuat de un număr de mașini compromise care vizează toate aceeași victimă. Inundă rețeaua cu pachete de date.

cum funcționează atacurile DoS

Să analizăm modul în care sunt efectuate atacurile DoS și tehnicile utilizate. Vom analiza cinci tipuri comune de atacuri.

Ping of Death

comanda ping este de obicei folosită pentru a testa disponibilitatea unei resurse de rețea. Funcționează prin trimiterea de pachete mici de date către resursa de rețea. Ping-ul morții profită de acest lucru și trimite pachete de date peste limita maximă (65.536 octeți) pe care TCP/IP o permite. Fragmentarea TCP / IP sparge pachetele în bucăți mici care sunt trimise către server. Deoarece pachetele de date trimise sunt mai mari decât ceea ce poate gestiona serverul, serverul poate îngheța, reporni sau bloca.

Smurf

Acest tip de atac utilizează cantități mari de Internet Control Message Protocol (ICMP) ping țintă de trafic la o adresă de difuzare pe Internet. Adresa IP de răspuns este falsificată cu cea a victimei intenționate. Toate răspunsurile sunt trimise victimei în locul IP-ului utilizat pentru ping-uri. Deoarece o singură adresă de difuzare pe Internet poate suporta maximum 255 de gazde, un atac smurf amplifică un singur ping de 255 de ori. Efectul acestui lucru încetinește rețeaua până la un punct în care este imposibil să o utilizați. un tampon este o locație de stocare temporală în memoria RAM care este utilizată pentru a reține datele, astfel încât procesorul să le poată manipula înainte de a le scrie înapoi pe disc. Tampoanele au o limită de dimensiune. Acest tip de atac încarcă tamponul cu mai multe date pe care le poate deține. Acest lucru face ca tamponul să depășească și să corupă datele pe care le deține. Un exemplu de depășire a tamponului este trimiterea de e-mailuri cu nume de fișiere care au 256 de caractere.

Teardrop

acest tip de atac utilizează pachete de date mai mari. TCP / IP le sparge în fragmente care sunt asamblate pe gazda receptoare. Atacatorul manipulează pachetele în timp ce sunt trimise astfel încât să se suprapună reciproc. Acest lucru poate determina victima intenționată să se prăbușească în timp ce încearcă să reasambleze pachetele.

syn attack

SYN este o formă scurtă pentru sincronizare. Acest tip de atac profită de strângerea de mână în trei direcții pentru a stabili comunicarea folosind TCP. Atacul SYN funcționează inundând victima cu mesaje SYN incomplete. Acest lucru face ca mașina victimă să aloce resurse de memorie care nu sunt niciodată utilizate și să refuze accesul utilizatorilor legitimi.

DoS attack tools

următoarele sunt câteva dintre instrumentele care pot fi utilizate pentru a efectua atacuri DoS.

- Nemesy– acest instrument poate fi folosit pentru a genera pachete aleatorii. Funcționează pe windows. Acest instrument poate fi descărcat de la http://packetstormsecurity.com/files/25599/nemesy13.zip.html . Datorită naturii programului, dacă aveți un antivirus, cel mai probabil va fi detectat ca un virus.

- Land and LaTierra– acest instrument poate fi folosit pentru spoofing IP și deschiderea conexiunilor TCP

- Blast– acest instrument poate fi descărcat de lahttp://www.opencomm.co.uk/products/blast/features.php

- Panther – acest instrument poate fi folosit pentru a inunda rețeaua unei victime cu pachete UDP.

- Botnets– acestea sunt o mulțime de computere compromise de pe Internet care pot fi utilizate pentru a efectua un atac distribuit de refuz al serviciului.

protecție DoS: Prevenirea unui atac

o organizație poate adopta următoarea politică pentru a se proteja împotriva atacurilor Denial of Service.

- atacurile precum inundațiile SYN profită de erorile din sistemul de operare. Instalarea patch-urilor de securitate poate ajuta la reducerea șanselor unor astfel de atacuri.

- sistemele de detectare a intruziunilor pot fi, de asemenea, utilizate pentru a identifica și chiar a opri activitățile ilegale

- firewall-urile pot fi folosite pentru a opri atacurile simple DoS prin blocarea întregului trafic provenit de la un atacator prin identificarea IP-ului său.

- routerele pot fi configurate prin lista de control al accesului pentru a limita accesul la rețea și a renunța la traficul ilegal suspectat.

activitate de Hacking: Ping of Death

vom presupune că utilizați Windows pentru acest exercițiu. De asemenea, vom presupune că aveți cel puțin două computere care se află în aceeași rețea. Atacurile DOS sunt ilegale în rețelele pe care nu sunteți autorizat să le faceți. Acesta este motivul pentru care va trebui să vă configurați propria rețea pentru acest exercițiu.

Deschideți promptul de comandă pe computerul țintă

introduceți comanda ipconfig. Veți obține rezultate similare cu cele prezentate mai jos

pentru acest exemplu, folosim detalii despre conexiunea în bandă largă mobilă. Luați notă de adresa IP. Notă: pentru ca acest exemplu să fie mai eficient și trebuie să utilizați o rețea LAN.

comutați la computerul pe care doriți să îl utilizați pentru atac și deschideți promptul de comandă

vom ping computerul victimei cu pachete de date infinite de 65500

introduceți următoarea comandă

ping 10.128.131.108 –t |65500

aici,

- „ping” trimite pachetele de date victimei

- „10.128.131.108” este adresa IP a victimei

- „-t” înseamnă că pachetele de date trebuie trimise până când programul este oprit

- „-l” specifică sarcina de date care trebuie trimisă victimei

veți obține rezultate similare cu cele prezentate mai jos

inundarea computerului țintă cu pachete de date nu are prea mult efect asupra victimei. Pentru ca atacul să fie mai eficient, ar trebui să atacați computerul țintă cu ping-uri de la mai multe computere.

atacul de mai sus poate fi folosit pentru routere atacatoare, servere web etc.

Dacă doriți să vedeți efectele atacului asupra computerului țintă, puteți deschide managerul de activități și puteți vizualiza activitățile din rețea.

- faceți clic dreapta pe bara de activități

- selectați start task manager

- Faceți clic pe fila Rețea

- veți obține rezultate similare cu următoarele

dacă atacul are succes, ar trebui să puteți vedea activități de rețea sporite.

activitate de Hacking: lansați un atac DOS

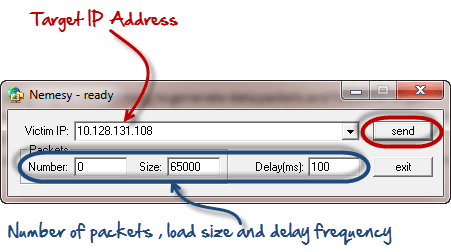

În acest scenariu practic, vom folosi Nemesy pentru a genera pachete de date și pentru a inunda computerul țintă, routerul sau serverul. după cum sa menționat mai sus, Nemesy va fi detectat ca un program ilegal de anti-virus. Va trebui să dezactivați antivirusul pentru acest exercițiu.

- descărcați Nemesy de lahttp://packetstormsecurity.com/files/25599/nemesy13.zip.html

- dezarhivați-l și rulați programul Nemesy.exe

- veți obține următoarea interfață

introduceți adresa IP țintă, în acest exemplu; am folosit IP-ul țintă pe care l-am folosit în exemplul de mai sus.

aici,

- 0 ca număr de pachete înseamnă infinit. Puteți să-l setați la numărul dorit dacă nu doriți să trimiteți, pachete de date infinity

- câmpul dimensiune specifică octeții de date care trebuie trimiși și întârzierea specifică intervalul de timp în milisecunde.

Click pe butonul Trimite

ar trebui să fie capabil de a vedea următoarele rezultate

bara de titlu vă va arăta numărul de pachete trimise

faceți clic pe butonul halt pentru a opri programul de la trimiterea de pachete de date.

puteți monitoriza managerul de activități al computerului țintă pentru a vedea activitățile de rețea.

rezumat

- intenția unui atac de refuz al serviciului este de a refuza accesul utilizatorilor legitimi la o resursă, cum ar fi o rețea, un server etc.

- există două tipuri de atacuri, refuzul serviciului și refuzul distribuit al serviciului.

- un atac de refuz de serviciu poate fi efectuat folosind inundații SYN, Ping of Death, Teardrop, Smurf sau buffer overflow

- patch-uri de securitate pentru sistemele de operare, configurarea routerului, firewall-uri și sisteme de detectare a intruziunilor pot fi utilizate pentru a proteja împotriva atacurilor de refuz de serviciu.