DoS (Denial of Service) Attack Tutorial: Ping of Death, DDOS

mikä on DoS Attack?

DOS on hyökkäys, jolla estetään laillisten käyttäjien pääsy resurssiin, kuten verkkosivustoon, verkkoon, sähköposteihin jne. tai tekee siitä erittäin hidasta. DoS on lyhenne sanoista Denial of Service. Tämäntyyppinen hyökkäys toteutetaan yleensä lyömällä kohderesurssia, kuten www-palvelinta, jossa on liikaa pyyntöjä samanaikaisesti. Tämä johtaa siihen, että palvelin ei vastaa kaikkiin pyyntöihin. Tämän vaikutus voi olla joko palvelimien kaatuminen tai niiden hidastuminen.

joidenkin liiketoimien katkaiseminen Internetistä voi johtaa merkittäviin liiketoiminnan tai rahan menetyksiin. Internet ja tietoverkkojen valta paljon yrityksiä. Jotkut organisaatiot, kuten maksu yhdyskäytävät, e-commerce sivustoja täysin riippuvainen internet tehdä liiketoimintaa.

tässä opetusohjelmassa kerromme, mitä palvelunestohyökkäys on, miten se suoritetaan ja miten voit suojautua tällaisilta hyökkäyksiltä.

tämän opetusohjelman aiheet

- DoS– hyökkäysten tyypit

- miten DoS– hyökkäykset toimivat

- DoS-hyökkäystyökalut

- dos-suojaus: estää hyökkäys

- Hacking Activity: Ping of Death

- Hacking Activity: Launch a dos attack

DoS-hyökkäysten tyypit

DOS-hyökkäyksiä on kahta tyyppiä:

- Dos-tämäntyyppisen hyökkäyksen suorittaa yksi isäntä

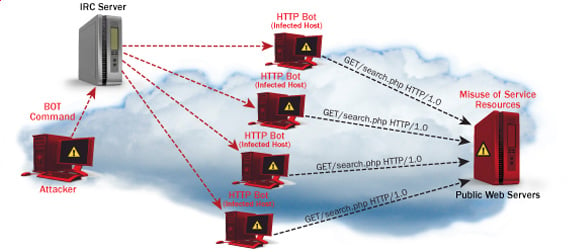

- hajautettu dos-tämäntyyppisen hyökkäyksen suorittaa joukko vaarantuneita koneita, jotka kaikki kohdistuvat samaan uhriin. Se tulvii verkkoon datapaketteja.

How dos attacks work

Katsotaanpa, miten DoS-hyökkäykset suoritetaan ja tekniikoita käytetään. Tarkastelemme viittä yleistä hyökkäystyyppiä.

kuoleman Ping

ping-komentoa käytetään yleensä verkon resurssin käytettävyyden testaamiseen. Se toimii lähettämällä pieniä datapaketteja verkon resurssiin. Kuoleman ping hyödyntää tätä ja lähettää datapaketteja yli TCP/IP: n salliman maksimirajan (65 536 tavua). TCP / IP-pirstoutuminen hajottaa paketit pieniin paloihin, jotka lähetetään palvelimelle. Koska lähetetyt datapaketit ovat suurempia kuin mitä palvelin pystyy käsittelemään, palvelin voi jäädyttää, käynnistää uudelleen tai kaatua.

Smurf

tämän tyyppinen hyökkäys käyttää suuria määriä Internet Control Message Protocol (ICMP) ping traffic Targetia Internet Broadcast-osoitteessa. Vastauksen IP-osoite on väärennetty aiotun uhrin IP-osoitteeseen. Kaikki vastaukset lähetetään uhrille sen sijaan, että niihin käytettäisiin IP-osoitetta. Koska yksi Internet-lähetysosoite voi tukea enintään 255 isäntää, smurffihyökkäys vahvistaa yhden pingin 255 kertaa. Tämä hidastaa verkkoa pisteeseen, jossa sen käyttö on mahdotonta.

puskurin ylivuotopuskuri

puskuri on RAM-muistissa oleva ajallinen tallennuspaikka, jota käytetään datan säilyttämiseen niin, että suoritin voi manipuloida sitä ennen kuin kirjoittaa sen takaisin levylle. Puskureissa on kokorajoitus. Tämän tyyppinen hyökkäys lataa puskuriin enemmän dataa, jota se voi pitää. Tämä saa puskurin tulvimaan ja turmelemaan hallussaan olevaa dataa. Esimerkki puskurin ylivuodosta on sähköpostien lähettäminen tiedostonimillä, joissa on 256 merkkiä.

Teardrop

tämän tyyppinen hyökkäys käyttää suurempia datapaketteja. TCP / IP pilkkoo ne sirpaleiksi, jotka kootaan vastaanottavaan isäntään. Hyökkääjä manipuloi paketteja lähetettäessä niin, että ne menevät päällekkäin. Tämä voi aiheuttaa aiotun uhrin kaatumisen, kun se yrittää koota paketit uudelleen.

SYN hyökkäys

Syn on lyhenne synkronoinnista. Tämän tyyppinen hyökkäys hyödyntää kolmitie kädenpuristus luoda viestintä TCP. SYN-hyökkäys toimii siten, että uhrille tulvii epätäydellisiä SYN-viestejä. Tämä saa uhrikoneen varaamaan muistiresursseja, joita ei koskaan käytetä, ja kieltämään pääsyn laillisille käyttäjille.

DoS-hyökkäystyökalut

Seuraavassa on joitakin työkaluja, joilla voidaan suorittaa DoS-hyökkäyksiä.

- Nemesy– tätä työkalua voidaan käyttää satunnaisten pakettien luomiseen. Se toimii Windowsissa. Työkalun voi ladata osoitteesta http://packetstormsecurity.com/files/25599/nemesy13.zip.html . Ohjelman luonteesta johtuen, jos sinulla on virustorjunta, se todennäköisesti havaitaan viruksena.

- maa ja LaTierra– tätä työkalua voidaan käyttää IP– huijaukseen ja TCP – yhteyksien avaamiseen

- Blast-työkalun voi ladata osoitteesta http://www.opencomm.co.uk/products/blast/features.php

- pantteri-tätä työkalua voidaan käyttää uhrin verkon tulvimiseen UDP-paketeilla.

- bottiverkot– nämä ovat Internetissä olevia lukuisia vaarantuneita tietokoneita, joilla voidaan suorittaa hajautettu palvelunestohyökkäys.

DoS-suojaus: Estä hyökkäys

organisaatio voi ottaa käyttöön seuraavan käytännön suojautuakseen palvelunestohyökkäyksiltä.

- Syn tulvan kaltaiset hyökkäykset hyödyntävät käyttöjärjestelmän bugeja. Tietoturvakorjausten asentaminen voi auttaa vähentämään tällaisten hyökkäysten mahdollisuutta.

- tunkeutumisen tunnistusjärjestelmiä voidaan käyttää myös laittoman toiminnan tunnistamiseen ja jopa pysäyttämiseen

- palomuureja voidaan käyttää yksinkertaisten DoS-hyökkäysten pysäyttämiseen estämällä kaikki hyökkääjältä tuleva liikenne tunnistamalla hänen IP-osoitteensa.

- reitittimet voidaan konfiguroida Kulunvalvontalistan kautta rajoittamaan pääsyä verkkoon ja pudottamaan epäiltyä laitonta liikennettä.

Hacking Activity: Ping of Death

oletamme, että käytät Windowsia tähän harjoitukseen. Oletamme myös, että sinulla on vähintään kaksi tietokonetta, jotka ovat samassa verkossa. DOS-hyökkäykset ovat laittomia verkoissa, joihin sinulla ei ole lupaa tehdä niin. Siksi sinun täytyy setup oman verkon tähän harjoitukseen.

avaa komentokehote kohdetietokoneessa

anna komento ipconfig. Saat samantapaisia tuloksia kuin alla

tässä esimerkissä käytetään mobiililaajakaistayhteyden tietoja. Huomioi IP-osoite. Huomautus: Tämä esimerkki on tehokkaampi, ja sinun on käytettävä lähiverkkoa.

Vaihda tietokoneeseen, jota haluat käyttää hyökkäykseen, ja avaa komentokehote

me pingaamme uhritietokoneemme äärettömillä tietopaketeilla 65500

anna seuraava komento

ping 10.128.131.108 –t |65500

täällä,

- ”ping” lähettää tietopaketit uhrille

- ”10.128.131.108” on uhrin IP-osoite

- ”- t” tarkoittaa, että datapaketteja tulee lähettää, kunnes ohjelma on pysäytetty

- ”- l” määrittää uhrille lähetettävän datakuorman

saat samantapaisia tuloksia kuin alla olevat

kohdetietokoneen tulviminen datapaketeilla ei juurikaan vaikuta uhriin. Jotta hyökkäys olisi tehokkaampi, sinun pitäisi hyökätä kohdetietokoneen kanssa Ping useammasta kuin yhdestä tietokoneesta.

yllä olevalla hyökkäyksellä voidaan hyökätä reitittimiin, verkkopalvelimiin jne.

Jos haluat nähdä hyökkäyksen vaikutukset kohdetietokoneeseen, voit avata Tehtävienhallinnan ja tarkastella verkon toimintoja.

- oikealla painikkeella tehtäväpalkissa

- valitse aloitustehtävien hallinta

- klikkaa verkkovälilehdellä

- saat samanlaisia tuloksia kuin seuraavat

Jos hyökkäys on onnistunut, pitäisi pystyä näkemään lisääntynyt verkon toimintaa.

Hacking Activity: Käynnistä DOS-hyökkäys

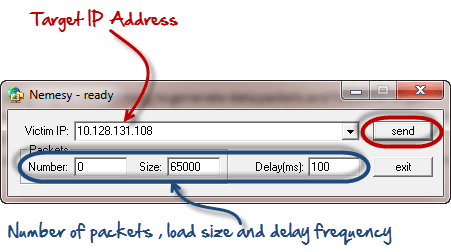

tässä käytännön skenaariossa aiomme käyttää Nemesyä datapakettien luomiseen ja kohdetietokoneen, reitittimen tai palvelimen tulvimiseen.

kuten edellä on todettu, nemesy havaitaan laittomana ohjelmana virustorjuntasi avulla. Sinun täytyy poistaa anti-virus tämän harjoituksen.

- Lataa Nemesy osoitteesta http://packetstormsecurity.com/files/25599/nemesy13.zip.html

- pura se ja suorita ohjelma Nemesy.exe

- saat seuraavan liittymän

syötä target IP-osoite, Tässä esimerkissä; olemme käyttäneet yllä olevassa esimerkissä käyttämäämme target IP: tä.

tässä

- 0, koska pakettien lukumäärä tarkoittaa ääretöntä. Voit asettaa sen haluttuun numeroon, jos et halua lähettää, infinity datapaketit

- kokokenttä määrittää lähetettävät datatavut ja viive määrittää aikaväli millisekunneissa.

klikkaa lähetä-nappia

seuraavat tulokset

otsikkopalkki näyttää lähetettyjen pakettien määrän

napsauttamalla pysäytyspainiketta pysäyttääksesi ohjelman datapakettien lähettämisen.

voit seurata kohdetietokoneen Tehtävienhallintaa nähdäksesi verkon toiminnot.

Yhteenveto

- palvelunestohyökkäyksen tarkoituksena on estää laillisten käyttäjien pääsy resurssiin, kuten verkkoon, palvelimeen jne.

- hyökkäyksiä on kahdenlaisia, palvelunestohyökkäyksiä ja hajautettuja palvelunestohyökkäyksiä.

- palvelunestohyökkäys voidaan toteuttaa käyttämällä SYN Flowingia, Ping of Deathia, Teardropia, Smurfia tai puskurin ylivuotoa

- suojauskorjauksia käyttöjärjestelmille, reitittimen konfiguraatiolle, palomuureille ja tunkeutumisen tunnistusjärjestelmille voidaan käyttää palvelunestohyökkäyksiltä suojautumiseen.