Active Directory Woordenlijst-termen en fundamentele concepten

In dit bericht ga ik een lijst en uitleg geven van de meest gebruikte terminologie in Active Directory en aanverwante technologieën.

als Active Directory nieuw voor u is, is dit een geweldige bron om vertrouwd te raken met de basis-en basisconcepten van Active Directory.

Ik heb termen gegroepeerd in verschillende secties om het gemakkelijker te begrijpen en te verwijzen. Sommige onderwerpen kunnen zeer technisch zijn, Ik heb korte en gemakkelijk te begrijpen terminologie. Ik geef dan extra middelen aan het einde van elke sectie als u meer wilt leren.

inhoudsopgave:

- Active Directory Basics – Start hier

- Active Directory Services

- Active Directory DNS

- Active Directory replicatie

- Active Directory Security (authenticatie, beveiligingsprotocollen, Machtigingen)

- Active Directory Management Consoles

- DHCP

- Groepsbeleid

Active Directory Basics

Dit zijn basistermen u moet bekend zijn met Active Directory.

Active Directory

Active Directory is een directoryservice die het beheer van gebruikers, computers en andere objecten binnen een netwerk centraliseert. De primaire functie is het verifiëren en autoriseren van gebruikers en computers in een windows-domein. Wanneer een gebruiker zich bijvoorbeeld aanmeldt bij een computer in het domein, controleert hij de gebruikersnaam en het wachtwoord die zijn verzonden om het account te verifiëren. Als het een geldige gebruikersnaam en wachtwoord is, wordt de gebruiker geverifieerd en aangemeld op de computer.

raak niet verward met de volgende drie termen die allemaal verwijzen naar Active Directory.

- AD-Dit is slechts een afkorting voor Active Directory

- AD DS – dit is een server waarop de rol van Active Directory Domain Services

- domeincontroller wordt uitgevoerd – Dit is ook een server waarop de rol van Active Directory Domain Service wordt uitgevoerd. Het wordt aanbevolen om meerdere domeincontrollers te hebben om failover-redenen.

Active Directory Web Services (ADWS)

domein

het domein is een logische structuur van containers en objecten binnen Active Directory. Een domein bevat de volgende componenten:

- een hiërarchische structuur voor gebruikers, groepen, computers en andere objecten

- beveiligingsservices die verificatie en autorisatie verlenen aan bronnen in het domein en andere domeinen

- beleid dat wordt toegepast op gebruikers en computers

- een DNS-naam om het domein te identificeren. Wanneer u zich aanmeldt bij een computer die deel uitmaakt van een domein, meldt u zich aan bij de DNS-domeinnaam. Mijn DNS domein is ad.activedirectorypro.com, zo wordt mijn domein geïdentificeerd.

domeinstructuur

wanneer u een dochterdomein aan een ouderdomein toevoegt, maakt u een zogenaamde domeinstructuur. Een domeinstructuur is slechts een reeks domeinen die op hiërarchische wijze met elkaar zijn verbonden en die allemaal dezelfde DNS-naamruimte gebruiken. Als activedirectorypro.com was om een domein genaamd training toe te voegen, of video ‘ s het zou worden genoemd training.activedirectorypro.com en videos.activedirectorypro.com. Deze domeinen maken deel uit van dezelfde domeinstructuur en er wordt automatisch een vertrouwensrelatie gemaakt tussen de bovenliggende en onderliggende domeinen.

functionele niveaus

Forest

een forest is een verzameling domeinbomen. De domeinstructuur deelt een gemeenschappelijke schema-en configuratiecontainer. De domeinstructuur is met elkaar verbonden via een transitieve vertrouwensrelatie. Wanneer u voor het eerst Active Directory installeert en een domein maakt, maakt u ook een forest.

FQDN-Fully Qualified Domain Name

FSMO

een domeincontroller heeft meerdere functies die de FSMO-rollen worden genoemd. Deze functies zijn allemaal geïnstalleerd op de eerste domeincontroller in een nieuw forest.u kunt rollen over meerdere DCs verplaatsen om de prestaties en failover te verbeteren.

-

Schemamaster-de schemamaster is een forest-brede rol die alle wijzigingen in het Active Directory-schema verwerkt.

-

Domain Naming Master-Dit is een forest – brede rol die de master van domeinnamen is. Het behandelt de naamruimte en het toevoegen van het verwijderen van domeinnamen.

-

PDC Emulator-deze rol behandelt wachtwoordwijzigingen, gebruikersvergrendelingen, Groepsbeleid en is de tijdserver voor de clients.

-

RID Master-deze rol is verantwoordelijk voor het verwerken van RID pool verzoeken van alle DCs binnen het domein. Wanneer objecten zoals gebruikers en computers worden gemaakt, krijgen ze een unieke SID en een relatieve ID (RID) toegewezen. De RID master rol zorgt ervoor dat objecten niet dezelfde SID en RIDs toegewezen krijgen.

-

infrastructuurmaster-Dit is een domeinbrede rol die wordt gebruikt om te verwijzen naar objecten in andere domeinen. Als gebruikers van Domein A lid zijn van een beveiligingsgroep in domein B, wordt de rol infrastructuurmaster gebruikt om naar de accounts in het juiste domein te verwijzen.

objecten

wanneer u met Active Directory werkt, zult u voornamelijk met objecten werken. Objecten worden gedefinieerd als een groep attributen die een bron in het domein vertegenwoordigen. Aan deze objecten wordt een unieke SID (security identifier) toegewezen die wordt gebruikt om het object toegang tot bronnen in het domein te verlenen of te weigeren. De standaard objecttypen die in een nieuw domein in Active Directory zijn gemaakt, zijn::

- organisatie – eenheid (ou) – een OU is een containerobject dat verschillende objecten uit hetzelfde domein kan bevatten. U gebruikt ou ‘ s om gebruikersaccounts, contacten, computers en groepen op te slaan en te organiseren. U koppelt groepsbeleidsobjecten ook aan een organisatie-eenheid.

- gebruikers-gebruikersaccounts worden in de eerste plaats toegewezen aan gebruikers om toegang te krijgen tot domeinbronnen. Ze kunnen ook worden gebruikt om programma ‘ s of systeemdiensten uit te voeren.

- Computer-Dit is gewoon een computer die verbonden is met het domein.

- groepen-Er zijn twee typen objecten, een beveiligingsgroep en een distributiegroep. Een beveiligingsgroep is een groep gebruikersaccounts die kan worden gebruikt om toegang tot bronnen te bieden. Distributiegroepen worden gebruikt voor e-mail distributielijsten.

- contacten-een contact wordt gebruikt voor e-maildoeleinden. U kunt zich niet aanmelden bij het domein als contactpersoon en het kan niet worden gebruikt om machtigingen te beveiligen.

- gedeelde map: wanneer u een gedeelde map in Active Directory publiceert, wordt een object gemaakt. Het publiceren van gedeelde mappen naar AD maakt het makkelijker voor gebruikers om gedeelde bestanden en mappen binnen het domein te vinden.

- Share Printer – net als gedeelde mappen kunt u printers publiceren in Active Directory. Dit maakt het ook makkelijker voor gebruikers om printers op het domein te vinden en te gebruiken.

LDAP (Lightweight Directory Access Protocol)

globale catalogus (GC)

de globale-catalogusserver bevat een volledige replica van alle objecten en wordt gebruikt om in het forest brede zoekopdrachten uit te voeren. Standaard wordt de eerste domeincontroller in een domein aangeduid als de GC-server.het wordt aanbevolen om voor elke site ten minste één GC-server te hebben om de prestaties te verbeteren.

Jet Database Engine

De Active Directory-database is gebaseerd op de Jet Blue engine van Microsoft en gebruikt de Extensible Storage Engine (ESE) om met de gegevens te werken. De database is een enkel bestand met de naam ntds.dit wordt standaard opgeslagen in de map % SYSTEMROOT% \ NTDS en elke domeincontroller.

Prullenbak

met de Active Directory prullenbak kunnen beheerders eenvoudig verwijderde items herstellen, Dit is standaard niet ingeschakeld. Hoe de prullenbak stap voor stap handleiding inschakelen.

alleen-lezen domeincontroller

RODC-servers bevatten een alleen-lezen kopie van de Active Directory-database en staan geen wijzigingen in AD toe. Het primaire doel is voor filialen en locaties met een slechte fysieke beveiliging.

Schema

het Active Directory-schema definieert elke objectklasse die kan worden gemaakt en gebruikt in een Active Directory-forest. Het definieert ook elk attribuut dat kan bestaan in een object. Met andere woorden, het is een blauwdruk van hoe gegevens kunnen worden opgeslagen in Active Directory. Een gebruikersaccount is bijvoorbeeld een exemplaar van de gebruikersklasse.het gebruikt attributen om informatie over dat object op te slaan en te verstrekken. Een computeraccount is een ander exemplaar van een klasse die ook wordt gedefinieerd door de kenmerken ervan.

er zijn veel klassen en attributen, tenzij het programmeren of het oplossen van problemen met een geavanceerd probleem niet nodig is om alles over het schema te weten.

SYSVOL

de sysvol is een zeer belangrijke map die op elke domeincontroller wordt gedeeld. De standaardlocatie is % SYSTEMROOT %\SYVOL\syvol en bestaat uit het volgende:

- groepsbeleidsobjecten

- mappen

- Scripts

- knooppunten

Tombstone

Tombstone is een verwijderd object uit AD dat niet uit de database is verwijderd, het object blijft technisch gezien gedurende een bepaalde periode in de database. Gedurende deze periode kan het object worden hersteld.

objectnaam attributen

Dit zijn enkele belangrijke attributen waarmee u vertrouwd zou moeten zijn wanneer u met Active Directory werkt.

- userPrincipalName (UPN) – dit is een veel voorkomende aanmeldingsnaam in de vorm van een e-mailadres. Een UPN ziet er zo uit, [email protected], een UPN kan worden gebruikt om in te loggen op een windows-domein.

- objectGUID – Dit kenmerk wordt gebruikt om een gebruikersaccount uniek te identificeren. Zelfs als het account hernoemd of verplaatst wordt, verandert de objectgids nooit.

- sAmAccountName-dit attribuut is Gebruiker voor accountaanmeldingen bij een domein. Het was de primaire manier om in te loggen op een domein voor oudere Windows-versies, het kan nog steeds worden gebruikt op moderne versies van Windows.

- objectSID-dit attribuut is de security identifier (SID) van de gebruiker. De SID wordt door de server gebruikt om een gebruiker en zijn groepslidmaatschap te identificeren om gebruikers toegang tot domeinbronnen te verlenen.

- sIDHistory-dit attribuut bevat eerdere Sid ‘ s voor het gebruikersobject. Dit is alleen nodig als een gebruiker naar een ander domein is verhuisd.

- relatieve DNN – naam (RDN) – het RDN is het eerste onderdeel van de DNN-naam. Het is de naam van het object in Active Directory ten opzichte van zijn locatie in de hiërarchische structuur van Ad

- DN (dn) – het DN-attribuut lokaliseert objecten in de directory. Dit kenmerk wordt vaak gebruikt door services en toepassingen om objecten in Active Directory te vinden. een DN bestaat uit de volgende componenten:

- CN – common name

- OU – organisatie – eenheid

- DC-domeincomponent

groepen

groepen worden gebruikt om gebruikersaccounts, computer-en contactobjecten in beheerseenheden te verzamelen. Het maken van groepen maakt het eenvoudiger om machtigingen voor bronnen te beheren en bronnen zoals printers en mappen toe te wijzen. Er zijn twee soorten groepen

- distributie-distributiegroepen worden gebruikt door e-mailtoepassingen t gemakkelijk een e-mail te sturen naar een groep gebruikers.

- beveiliging-beveiligingsgroepen zijn een groep accounts die eenvoudig aan een bron kunnen worden toegewezen of machtigingen kunnen aanvragen. Als ik bijvoorbeeld een map voor de HR-afdeling wil vergrendelen, kan ik alle medewerkers in een beveiligingsgroep plaatsen en de groep toepassen op de map in plaats van op elk individueel account.

Groepsbereik

Groepsbereik geeft aan of de groep kan worden toegepast in het domein of forest. Hier zijn de drie groepen:

- Universal-kan objecten uit andere universele groepen en elk domein in de boom of het forest bevatten.

- globaal-kan objecten uit het domein bevatten en in elke domeinstructuur of forest worden gebruikt.

- Domain Local-kan objecten uit elk domein bevatten, maar kan alleen worden toegepast op het domein waarin het is gemaakt.

bronnen:

Tombstones, Active Directory begrijpen en hoe deze te beschermen

Active Directory-Schema

Forest-en Domeinfunctionaliteitsniveaus

Active Directory: Concepten deel 1

Active Directory Services

Active Directory bevat verschillende andere services die onder de Active Directory Domain Services vallen, deze services omvatten:

Active Directory Certificate Services (AD CS)

Dit is een serverrol waarmee u een PKI (public key infrastructure) kunt bouwen en digitale certificaten kunt leveren voor uw organisatie. Certificaten kunnen worden gebruikt voor het versleutelen van netwerkverkeer, toepassingsverkeer en voor het verifiëren van gebruikers en computers. Wanneer u https in een browseradres ziet, betekent dit dat het een certificaat gebruikt om de communicatie van de client naar de server te versleutelen.

Active Directory Domain Services (AD DS)

zie Active Directory beschrijving

Active Directory Federation Services (AD FS)

Active Directory Lightweight Directory Services (AD LDS)

Active Directory Rights Management Services (AD RMS)

Active Directory DNS

Domain Name System is een service die naamresolutie biedt, meestal hostnaam naar IP-adres resolutie. In deze sectie, leert u over een aantal van de belangrijke componenten van DNS.

bronrecords

een bronrecord is een item in het DNS-systeem dat helpt bronnen te vinden op basis van IP of een domeinnaam. Er zijn veel typen bronrecords, hieronder een lijst met veelvoorkomende recordtypen:

- A – wijst een hostnaam toe aan een IPv4 – adres

- AAAA – wijst een hostnaam toe aan een IPv6 – adres

- CNAME – wijst een alias toe aan een hostnaam

- MX – wordt gebruikt om een mailserver

- NS-specificeert een nameserver voor een domein

- PTR-wijst een IPv4 toe adres van een hostnaam. De achterkant van een A record.

- SOA-bevat administratieve informatie

- SRV – gebruikt om servers te lokaliseren die specifieke services hosten

- TXT-kan verschillende gegevens bevatten. Vaak gebruikt voor het verifiëren van domeinen en veiligheidsredenen.

dynamische DNS (DDNS)

dynamische DNS is een methode voor clients om hun bronrecords te registreren en dynamisch bij te werken met een DNS-server. Hiermee kunnen clients die DHCP gebruiken hun DNS-record automatisch bijwerken wanneer hun IP-adres verandert.

hostnaam

Zones

DNS veroudering en opruiming

Dit is een functie die kan worden ingeschakeld om het opruimen van verouderde DNS-records te automatiseren. Ik heb een aparte post die meer uitlegt en biedt stap voor stap instructies voor het configureren van DNS veroudering en opruiming.

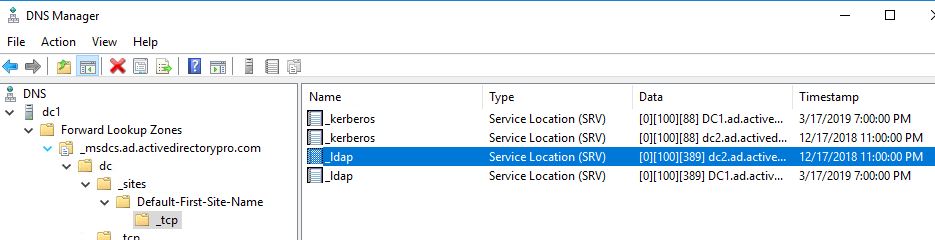

SRV-Records gebruikt door Active Directory

in een Windows-domein worden SRV-records gebruikt door clients om domeincontrollers voor Active Directory te vinden. Wanneer u de AD DS-service installeert, worden automatisch de SRV-records voor Active Directory gemaakt.

- Active Directory maakt de SRV-records in de volgende mappen, waar Domeinnaam de naam is van uw domein:

- Forward Lookup Zones/Domeinnaam/_msdcs/dc/_sites/Default-First-Site-Name/_tcp Zones voor Forward Lookup/Domeinnaam/_msdcs/dc/_tcp

Hier is een screenshot van mijn DNS:

Expediteurs

DNS forwarders zijn servers die machinenamen dat de interne DNS-server niet kan worden opgelost, de eerste externe domeinen, zoals surfen op het internet. U kunt instellen om DNS-verzoeken door te sturen naar een server van uw keuze, vaak keer een ISP wordt gebruikt.

Root Hints

Root hint server is een andere methode om hostnamen op te lossen die uw interne server niet kan oplossen. Het verschil is dat deze servers dienen als de root DNS zone voor het internet. Ze worden beheerd door verschillende grote georganiseerd voor veiligheid en redundantie. U kunt ofwel root hints of forwards gebruiken om externe namen op te lossen.

middelen:

volledige lijst van DNS-bronrecordtypen

controleren of SRV DNS-records zijn gemaakt voor een domeincontroller

Root Hints vs doorstuurservers

DNS Best Practices

Active Directory-replicatie

replicatie is het proces dat ervoor zorgt dat wijzigingen die zijn aangebracht aan een domeincontroller worden gerepliceerd naar andere domeincontrollers in het domein.

verbindingsobjecten

het verbindingsobject specificeert welke domeincontrollers met elkaar repliceren, hoe vaak en hun naamgevingscontexten.

KCC

De Knowledge consistence Checker (KCC) is een proces dat draait op alle domeincontrollers en genereert een replicatietopologie gebaseerd op de sites, subnetten en sitekoppelingsobjecten.

subnetten

een subnet is een logisch deel van een IP-netwerk. Subnetten worden gebruikt om apparaten te groeperen in een specifiek netwerk, vaak per locatie, gebouw of verdieping. Als u een multisite-omgeving hebt, moet Active Directory op de hoogte zijn van uw subnetten, zodat de meest efficiënte bronnen correct kunnen worden geïdentificeerd. Als deze informatie niet wordt verstrekt, kunnen clients de verkeerde domeincontroller verifiëren en gebruiken.

Site

een site is een verzameling subnetten. Met de Active Directory-sites kunt u de replicatiestroom en bronlocatie definiëren voor clients zoals een domeincontroller. met

sitekoppeling

sitekoppelingen kunt u instellen welke sites met elkaar verbonden zijn.

Sitekoppelingsbrug

een sitekoppelingsbrug is een logische verbinding tussen sites. Het is een methode om logischerwijs transitieve connectiviteit tussen sites weer te geven.

Sitetopologie

De sitetopologie is een toewijzing die de netwerkverbinding voor replicatie en de locatie voor bronnen in het Active Directory-forest definieert. De site topologie consistent van verschillende componenten, waaronder sites, subnetten, site links, site link bruggen, en verbinding objecten.

intra-Site replicatie

Dit is replicatie die plaatsvindt tussen domeincontrollers op dezelfde site.

Inter-Site replicatie

In een omgeving met meerdere sites moet een wijziging in de ene site worden gerepliceerd naar de andere site. Dit wordt Inter-Site replicatie genoemd.

bronnen:

Hoe werkt Active Directory-replicatie

Active Directory-Replicatieconcepten

Active Directory-beveiliging (authenticatie, beveiligingsprotocollen, Machtigingen)

Kerberos

Kerberos is een beveiligingsprotocol waarmee gebruikers hun identiteit veilig kunnen bewijzen om toegang te krijgen tot domeinbronnen.

Key Distribution Center (KDC)

KDC is een service die draait op domeincontrollers en sessie tickets levert die gebruikt worden in het Kerberos authenticatieprotocol.

Service Principal Names (SPN)

SPN is een unieke identificatie van een service-instantie.

NTLM

NTLM is een verzameling beveiligingsprotocollen die worden gebruikt om gebruikers te authenticeren, integriteit en vertrouwelijkheid te bieden. Kerberos is de voorkeur authenticatie protocol en wordt gebruikt in moderne Windows-versies, NTLM is nog steeds beschikbaar voor oudere clients en systemen op een werkgroep.

NTFS-machtigingen

met NTFS-machtigingen kunt u bepalen wie toegang heeft tot een bestand of map. Hieronder vindt u een lijst van de basisrechten die u kunt instellen:

- volledige controle – dit geeft gebruikers de rechten om bestanden en mappen toe te voegen, te wijzigen, te verplaatsen en te verwijderen.

- wijzigen – geeft gebruikers weergave en rechten om

- aan te passen Read & uitvoeren – geeft gebruikers rechten

- alleen Leesklare rechten

- Schrijfrecht naar een bestand en voeg nieuwe mappen toe

Share Permissions

Share permissions definieer het niveau van toegang tot gedeelde bronnen zoals een map. Er zijn drie gedeelde basisrechten:

- lezen-geeft gebruikers weergaverechten voor de map en submappen

- verandering – geeft gebruikers lezen en wijzigen rechten

- volledige controle – geeft gebruikers wijzigen, wijzigen en lezen rechten.

Discretionary access control list (DACL)

een DACL identificeert welk account toegang toestaat of geweigerd heeft tot een object zoals een bestand of map.

Access Control Entries (ACE)

DACL bevat azen, de ACE bepaalt welk account en welk toegangsniveau aan de bron moet worden verleend. Als er geen ACE aanwezig is, weigert het systeem alle toegang tot het object.

System Access Control List (SACL)

De SACL stelt beheerders in staat om pogingen om toegang te krijgen tot een beveiligingsobject te loggen.

fijnkorrelig wachtwoordbeleid

bronnen:

Kerberos voor de drukke beheerder

Windows Authentication technisch overzicht

verschillen tussen Share-en NTFS-machtigingen

toegangscontrolelijsten

Active Directory-beheerconsoles

Deze sectie bevat de beheerconsoles die u moet gebruiken om de verschillende Active Directory-technologieën te beheren. U moet de Remote Server Administration Tools (RSAT) installeren om toegang te krijgen tot deze beheerconsoles.

Active Directory Users and Computers (aduc)

Dit is de meest gebruikte console voor het beheren van gebruikers, computers, groepen en contacten.

sneltoets: dsa.msc

Active Directory Administrator Center (ADAC)

Active Directory-domeinen en vertrouwensrelaties

deze console wordt gebruikt om de domeinmodus of het functionaliteitsniveau van een domein of forest te verhogen. Het wordt ook gebruikt om vertrouwensrelaties te beheren.

Active Directory-Sites en Services

Dit is de hoofdconsole voor het beheren van replicatie. Deze console wordt gebruikt voor het beheren van sitetopologische objecten, verbindingsobjecten, replicatie plannen, handmatig replicatie forceren, de globale catalogus inschakelen en universele groepscaching inschakelen.

ADSI bewerken

DFS-beheer

deze console wordt gebruikt om DFS-naamruimten en DFS-replicatie te beheren.

DHCP

deze console wordt gebruikt om DCHP-scopes aan te maken, lease-informatie en alle dingen DHCP te bekijken.

DNS

deze console wordt gebruikt om DNS-zones, bronrecords en alle DNS-dingen te beheren.

Groepsbeleidsbeheer

PowerShell

hulpbronnen:

Dynamic Host Control Protocol (DHCP)

Scope

- Scope naam – Dit is de naam van de scope. Geef het een beschrijvende naam, zodat het gemakkelijk is om te identificeren voor welke apparaten het is.

- IP-adresbereik-Dit is het IP-bereik dat de apparaten moeten gebruiken. Bijvoorbeeld 10.2.2.0 / 24

- IP-adres uitsluitingen-u kunt opgeven om IP-adres uit te sluiten van het bereik. Dit is handig als je apparaten in het subnet hebt die een statisch IP nodig hebben, zoals een router of server.

- leaseduur: de leaseduur geeft aan hoe lang een client een IP-adres heeft voordat het naar de pool wordt geretourneerd.

- DHCP-opties-er zijn een aantal verschillende opties die u kunt opnemen wanneer DHCP een IP-adres toewijst. Meer hierover hieronder

DHCP-opties

Er zijn veel DCHP-opties, hieronder zijn de meest gebruikte opties in een Windows-domein.

- 003 router-de standaard gateway van het subnet

- 005 DNS-server-het IP-adres van de DNS-serverclients moet worden gebruikt voor naamomzetting.

- 015 DNS-domeinnaam – het DNS-achtervoegsel dat de client moet gebruiken, vaak hetzelfde als de domeinnaam.

DHCP-filtering

DHCP-filtering kan worden gebruikt om apparaten te weigeren of toe te staan op basis van hun MAC-adres. Ik gebruik het bijvoorbeeld om te voorkomen dat mobiele apparaten verbinding maken met onze beveiligde wifi.

Superscopen

een superscope is een verzameling van individuele DHCP-scopes. Dit kan worden gebruikt wanneer u wilt deelnemen aan scopes samen. Eerlijk gezegd heb ik dit nog nooit gebruikt.

Split Scopes

Dit is een methode om fouttolerantie voor een DHCP-scope te bieden. Het gebruik van DHCP failover is niet de voorkeursmethode voor fouttolerantie.

DHCP Failover

DCHP failover was een nieuwe functie die begon in server versie 2012. Het staat twee DHCP-servers toe om lease-informatie te delen die hoge beschikbaarheid biedt voor DCHP-diensten. Als de ene server niet meer beschikbaar is, neemt de andere server het over.

bronnen:

DHCP-Parameters

Groepsbeleid

Groepsbeleid stelt u in staat om gebruikers-en computerinstellingen centraal te beheren. U kunt Groepsbeleid gebruiken om wachtwoordbeleid, controlebeleid, vergrendelingsscherm, kaartstations, implementatiesoftware, één station, office 365-instellingen en nog veel meer in te stellen.

groepsbeleidsobjecten

groepsbeleidsobjecten zijn een verzameling beleidsinstellingen die u gebruikt om toe te passen op computers of gebruikers.

Groepsbeleid verversingsfrequentie

clientwerkstations en lidservers vernieuwen hun beleid elke 90 minuten. Om te voorkomen dat overweldigend de domeincontrollers hun is een willekeurige offset interval toegevoegd aan elke machine. Dit voorkomt dat alle machines tegelijkertijd een upgrade van het groepsbeleid van de DC kunnen aanvragen en deze mogelijk kunnen crashen.

Beleidsverwerking

Groepsbeleid wordt in de volgende volgorde toegepast

- lokaal

- Site

- domein

- organisatie-eenheid (OU)

Blokovererving

standaard worden groepsbeleidsobjecten overgenomen. Om dit gedrag te veranderen kunt u de optie overerving blokkeren op een OU-niveau gebruiken.

No Override

Als u beleid wilt afdwingen en blokkeren wilt voorkomen, gebruikt u de optie geen override.

gebruikersinstellingen

in een groepsbeleidsobject zijn gebruikers-en computerinstellingen. Gebruikersinstellingen zijn alleen van toepassing op gebruikersobjecten. Als u gebruikersinstellingen configureert in het groepsbeleidsobject, moet het groepsbeleidsobject worden toegepast op gebruikersobjecten.

computerinstellingen

de computerinstellingen in een groepsbeleidsobject zijn instellingen die op een computer kunnen worden toegepast. Als u de computerinstellingen configureert, moet het groepsbeleidsobject worden toegepast op computerobjecten.

resultante Set of Policy (RsoP)

resulterende set of Policy is een Microsoft-tool die is ingebouwd in Windows 7 en latere versies. Het biedt beheerders een rapport over welke groepsbeleidsinstellingen worden toegepast op gebruikers en computers. Het kan ook worden gebruikt om instellingen te simuleren voor planningsdoeleinden.

Ik heb een volledige handleiding in mijn artikel Hoe RSoP te gebruiken om groepsbeleidsinstellingen te controleren en op te lossen.

Groepsbeleidsvoorkeuren

Groepsbeleidsvoorkeuren worden voornamelijk gebruikt om instellingen te configureren die later op clientniveau kunnen worden gewijzigd. Voorkeuren hebben ook de mogelijkheid om een aantal geavanceerde targeting doen, zoals het toepassen op een bepaalde OU, Windows-versie, gebruikers in een groep en ga zo maar door. Voorkeuren worden vaak gebruikt om het volgende te configureren:

- stationstoewijzingen

- registerinstellingen

- installeer printers

- Schedule taken

- Machtigingen voor bestanden en mappen instellen

- energie-instellingen instellen

sjablonen

u kunt extra groepbeleidssjablonen installeren om de standaard groepsbeleidsobjecten uit te breiden die door Microsoft worden geleverd. Enkele veel voorkomende sjablonen gebruikt zijn Office 365, Chrome, Firefox en die geleverd door toepassingen van derden. Sjablonen zijn op xml gebaseerde bestanden meestal in een ADM-formaat of ADMX bestandsextensie.

middelen:

Groepsbeleidsarchitectuur

Groepsbeleidsoverzicht

heb ik iets gemist? Heb je iets te delen? Laat het me weten in de reacties hieronder.

aanbevolen Tool: SolarWinds Server& Toepassingsmonitor

![]()

dit hulpprogramma is ontworpen om Active Directory en andere kritieke services zoals DNS &DHCP te monitoren. Het zal snel domeincontrollerproblemen herkennen, replicatiefouten voorkomen, mislukte aanmeldingspogingen volgen en nog veel meer.

wat ik het beste vind aan SAM is dat het gemakkelijk is om dashboard-en waarschuwingsfuncties te gebruiken. Het heeft ook de mogelijkheid om virtuele machines en opslag te controleren.

download hier uw gratis proefversie