DoS (Denial of Service) Attack Tutorial: Ping of Death, DDoS

Wat is DoS Attack?

DOS is een aanval die wordt gebruikt om legitieme gebruikers toegang te ontzeggen tot een bron, zoals toegang tot een website, netwerk, e-mails, enz. of maakt het extreem langzaam. DoS is het acroniem voor Denial of Service. Dit type aanval wordt meestal uitgevoerd door het raken van de doelbron, zoals een webserver met te veel verzoeken op hetzelfde moment. Hierdoor reageert de server niet op alle verzoeken. Het effect hiervan kan zijn dat de servers crashen of ze vertragen.

het afsluiten van sommige bedrijven van het internet kan leiden tot een aanzienlijk verlies van bedrijven of geld. Het internet en computernetwerken stroom een heleboel bedrijven. Sommige organisaties zoals betaling gateways, e-commerce sites zijn volledig afhankelijk van het internet om zaken te doen.

in deze tutorial zullen we u laten zien wat denial of service aanval is, hoe het wordt uitgevoerd en hoe u kunt beschermen tegen dergelijke aanvallen.

onderwerpen behandeld in deze tutorial

- soorten Dos aanvallen

- Hoe DoS aanvallen werken

- DoS attack tools

- DoS Protection: Prevent an attack

- Hacking Activity: Ping of Death

- Hacking Activity: Start een DOS attack

soorten Dos aanvallen

Er zijn twee soorten Dos aanvallen namelijk;

- Dos– dit type aanval wordt uitgevoerd door een enkele host

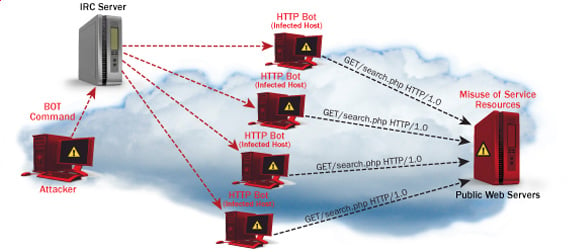

- gedistribueerde DoS– dit type aanval wordt uitgevoerd door een aantal gecompromitteerde machines die allemaal op hetzelfde slachtoffer gericht zijn. Het overspoelt het netwerk met datapakketten.

hoe DoS aanvallen werken

laten we eens kijken hoe DoS aanvallen worden uitgevoerd en de gebruikte technieken. We zullen kijken naar vijf voorkomende soorten aanvallen.

Ping of Death

het commando ping wordt meestal gebruikt om de beschikbaarheid van een netwerkbron te testen. Het werkt door het verzenden van kleine datapakketten naar de netwerkbron. De ping of death maakt hier gebruik van en stuurt datapakketten boven de maximale limiet (65.536 bytes) die TCP/IP toelaat. TCP / IP fragmentatie breekt de pakketten in kleine stukjes die naar de server worden verzonden. Omdat de verzonden datapakketten groter zijn dan wat de server aankan, kan de server bevriezen, herstarten of crashen.

Smurf

Dit type aanval gebruikt grote hoeveelheden internet Control Message Protocol (ICMP) ping verkeer doel op een Internet Broadcast adres. Het IP-adres van het antwoord wordt vervalst naar dat van het beoogde slachtoffer. Alle antwoorden worden verzonden naar het slachtoffer in plaats van het IP gebruikt voor de pings. Aangezien een enkel Internet Broadcast adres maximaal 255 hosts kan ondersteunen, versterkt een smurf aanval 255 keer een enkele ping. Het gevolg hiervan is dat het netwerk wordt vertraagd tot een punt waar het onmogelijk is om het te gebruiken.

Buffer overflow

een buffer is een tijdelijke opslaglocatie in RAM die wordt gebruikt om gegevens vast te houden zodat de CPU het kan manipuleren voordat het terug naar de schijf wordt geschreven. Buffers hebben een limiet. Dit type aanval laadt de buffer met meer gegevens die het kan bevatten. Dit zorgt ervoor dat de buffer te overlopen en corrupt de gegevens die het houdt. Een voorbeeld van een bufferoverloop is het verzenden van e-mails met bestandsnamen die 256 tekens hebben.

Teardrop

Dit type aanval gebruikt Grotere datapakketten. TCP / IP breekt ze in fragmenten die zijn samengesteld op de ontvangende host. De aanvaller manipuleert de pakketten als ze worden verzonden zodat ze elkaar overlappen. Dit kan ertoe leiden dat het beoogde slachtoffer crasht als het de pakketten opnieuw in elkaar probeert te zetten.

syn attack

SYN is een korte vorm voor synchroniseren. Dit type aanval maakt gebruik van de drie-weg handshake om communicatie met behulp van TCP tot stand te brengen. SYN attack werkt door het slachtoffer te overspoelen met onvolledige SYN-berichten. Dit zorgt ervoor dat het slachtoffer machine om geheugenmiddelen die nooit worden gebruikt toewijzen en de toegang tot legitieme gebruikers weigeren.

DoS attack tools

De volgende tools kunnen gebruikt worden om DoS aanvallen uit te voeren.

- Nemesy-dit gereedschap kan gebruikt worden om willekeurige pakketten te genereren. Het werkt op windows. Deze tool kan worden gedownload van http://packetstormsecurity.com/files/25599/nemesy13.zip.html . Als gevolg van de aard van het programma, als je een antivirus, het zal waarschijnlijk worden gedetecteerd als een virus.

- Land en LaTierra – dit hulpprogramma kan worden gebruikt voor IP spoofing en het openen van TCP-verbindingen

- Blast– dit hulpprogramma kan worden gedownload van http://www.opencomm.co.uk/products/blast/features.php

- Panther – dit hulpprogramma kan worden gebruikt om het netwerk van een slachtoffer te overspoelen met UDP-pakketten.

- Botnets-dit zijn massa ‘ s gecompromitteerde computers op het Internet die kunnen worden gebruikt om een gedistribueerde denial of service-aanval uit te voeren.

DoS-bescherming: Een organisatie kan het volgende beleid hanteren om zichzelf te beschermen tegen Denial of Service aanvallen.

- aanvallen zoals syn flooding profiteren van bugs in het besturingssysteem. Het installeren van beveiligingspatches kan helpen de kans op dergelijke aanvallen te verminderen.

- inbraakdetectiesystemen kunnen ook worden gebruikt om illegale activiteiten te identificeren en zelfs te stoppen

- Firewalls kunnen worden gebruikt om eenvoudige DoS-aanvallen te stoppen door al het verkeer van een aanvaller te blokkeren door zijn IP te identificeren.

- Routers kunnen worden geconfigureerd via de toegangsbeheerlijst om de toegang tot het netwerk te beperken en verdacht illegaal verkeer te stoppen.

Hacking activiteit: Ping of Death

We gaan ervan uit dat u Windows gebruikt voor deze oefening. We gaan er ook van uit dat u ten minste twee computers hebt die zich op hetzelfde netwerk bevinden. DOS-aanvallen zijn illegaal op netwerken waarvoor u geen toestemming hebt. Dit is de reden waarom je nodig hebt om uw eigen netwerk op te zetten voor deze oefening.

Open de opdrachtprompt op de doelcomputer

Voer de opdracht ipconfig in. U krijgt vergelijkbare resultaten als hieronder

in dit voorbeeld gebruiken we details over mobiele breedbandverbindingen. Let op het IP-adres. OPMERKING: Om dit voorbeeld effectiever te maken, moet u een LAN-netwerk gebruiken.

schakel over naar de computer die u wilt gebruiken voor de aanval en open de opdrachtprompt

we pingen onze slachtoffer computer met oneindige datapakketten van 65500

voer het volgende commando

ping 10.128.131.108 –t |65500

hier,

- “ping” stuurt de datapakketten naar het slachtoffer

- “10.128.131.108” is the IP address of the victim

- “-t” means the data packets should be sent until the program is stopped

- “-l” specificeert de data load to to the victim

u zult resultaten krijgen die vergelijkbaar zijn met die hieronder

de doelcomputer overspoelen met datapakketten heeft niet veel effect op het slachtoffer. Om de aanval effectiever te zijn, moet u de doelcomputer aan te vallen met pings van meer dan één computer.

de bovenstaande aanval kan worden gebruikt voor aanvaller routers, webservers etc.

als u de effecten van de aanval op de doelcomputer wilt zien, kunt u Taakbeheer openen en de netwerkactiviteiten bekijken.

- Klik met de rechtermuisknop op de taakbalk

- selecteer Taakbeheer starten

- klik op het tabblad Netwerk

- u krijgt resultaten die vergelijkbaar zijn met de volgende

als de aanval is succesvol, je moet in staat zijn om meer netwerkactiviteiten te zien.

Hacking-activiteit: Start een DOS-aanval

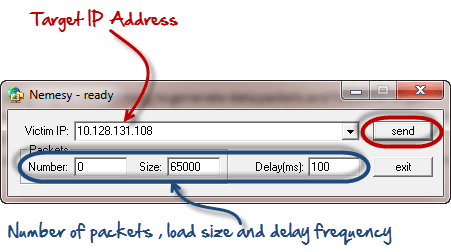

In dit praktische scenario gaan we Nemesy gebruiken om datapakketten te genereren en de doelcomputer, router of server te overspoelen.

zoals hierboven vermeld, zal Nemesy worden gedetecteerd als een illegaal programma door uw anti-virus. U moet de anti-virus uit te schakelen voor deze oefening.

- Download Nemesy van http://packetstormsecurity.com/files/25599/nemesy13.zip.html

- pak het uit en voer het programma Nemesy uit.exe

- u krijgt de volgende interface

voer het doel-IP-adres in, in dit voorbeeld; we hebben het doel-IP gebruikt dat we in het bovenstaande voorbeeld hebben gebruikt.

hier betekent

- 0 als het aantal pakketten oneindig betekent. U kunt het instellen op het gewenste aantal als u niet wilt verzenden, infinity data packets

- het veld grootte specificeert de data bytes die moeten worden verzonden en de vertraging specificeert het tijdsinterval in milliseconden.

klik op de knop Verzenden

U kunt de volgende resultaten zien

de titelbalk toont u het nummer van verzonden pakketten

klik op de halt-knop om te stoppen met het verzenden van datapakketten.

u kunt de taakbeheerder van de doelcomputer controleren om de netwerkactiviteiten te zien.

samenvatting

- de bedoeling van een denial of service-aanval is om legitieme gebruikers toegang te ontzeggen tot een bron zoals een netwerk, server enz.

- Er zijn twee soorten aanvallen, denial of service en distributed denial of service.

- een denial of service-aanval kan worden uitgevoerd met behulp van SYN Flooding, Ping of Death, Teardrop, Smurf of buffer overflow

- beveiligingspatches voor besturingssystemen, routerconfiguratie, firewalls en inbraakdetectiesystemen kunnen worden gebruikt om te beschermen tegen denial of service-aanvallen.